1 Назначение Bluetooth, общие принципы построения Bluetooth сетей, Передача данных в Bluetooth, протоколы. Структура пакета, работа протокола Bluetooth. Проблема безопасности в сетях Bluetooth.

Bluetooth – это беспроводная технология, являющаяся стандартом, который обеспечивает беспроводную передачу данных на небольших расстояниях между мобильными персональными компьютерами, мобильными телефонами и другими устройствами в режиме реального времени как цифровых данных, так и звуковых сигналов.

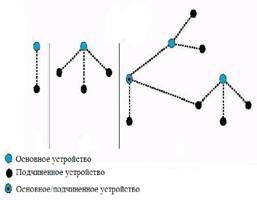

Протокол Bluetooth поддерживает соединения типа точка-точка, также и соединения типа точка-многоточка. Два устройства или более, которые используют один и тот же канал образуют пикосеть (piconet). Одно из устройств работает как основное (мастер) (master), а остальные – как подчиненные (slave) устройства. В одной пикосети может быть до восьми активных подчиненных устройств, при этом остальные подчиненные устройства находятся в состоянии "парковки", которые синхронизированны с основным устройством. На расстоянии 10 м может существовать до 10 пикосетей. “Распределенную сеть” (scatternet) образуют взаимодействующие пикосети. В каждой пикосети действует только одно основное устройство, но подчиненные устройства могут входить в различные пикосети. Помимо этого, основное устройство одной пикосети может быть подчиненным устройством в другой.

Частотные скачки - это регулярная смена частот, происходящая в определенной последовательности. В одной пикосети все устройства синхронизированы по времени и частотам. Последовательность скачков уникальна для каждой пикосети и она определяется адресом и часами ее основного устройства. Длина цикла псевдослучайной последовательности – 227 элементов.

|

|

В стандарте Bluetooth предусмотрена дуплексная передача на основе разделения времени (Time Division Duplexing - TDD). Основное устройство передает пакеты в нечетные временные сегменты, а подчиненное устройство – в четные.

Пакеты в зависимости от длины могут занимать до пяти временных сегментов. При этом частота канала не меняется до окончания передачи пакета.

Протокол Bluetooth может поддерживать асинхронный канал данных, до трех синхронных (с постоянной скоростью) голосовых каналов или канал с одновременной асинхронной передачей данных и синхронной передачей голоса. Скорость каждого голосового канала – 64 Кбит/с в каждом направлении, асинхронного в асимметричном режиме – до 723,2 Кбит/с в прямом и 57,6 кбит/с в обратном направлениях или до 433,9 Кбит/с в каждом направлении в симметричном режиме.

• Синхронное соединение (SCO – Synchronous Connection Oriented) возможно только в режиме точка-точка. Такой вид связи применяется для передачи информации, чувствительной к задержкам – например, голоса. Основное устройство поддерживает до трех синхронных соединений, подчиненное – до трех синхронных соединений с одним основным устройством или до двух – с разными основными устройствами. При синхронном соединении основное устройство резервирует временные сегменты, следующие через так называемые SCO-интервалы. Даже если пакет принят с ошибкой, повторно при синхронном соединении он не передается.

При асинхронной связи (ACL – Asynchronous Connection Less) используются временные сегменты, не зарезервированные для синхронного соединения. Асинхронное соединение возможно между основным и всеми активными подчиненными устройствами в пикосети (точка - многоточка). Основное и подчиненное устройства могут поддерживать только одно асинхронное соединение. Поскольку в пикосети может быть несколько подчиненных устройств, конкретное подчиненное устройство отправляет пакет основному, только если в предыдущем временном интервале на его адрес пришел пакет от основного устройства. Если в адресном поле ACL-пакета адрес не указан, пакет считается “широковещательным” – его могут принимать все устройства. Асинхронное соединение позволяет повторно передавать пакеты, принятые с ошибками.

|

|

При работе устройств Bluetooth используются специфические протоколы для

Bluetooth и общие, которые используются в различных телекоммуникационных системах. Все они образуют стек протоколов Bluetooth.

Все эти протоколы можно разделить на 4 слоя:

1. Корневые протоколы.

2. Протокол замены кабеля

3. Протокол управления телефонией

4. Заимствованные протоколы

Корневые протоколы Bluetooth

Baseband

Baseband (Link Controller) и протокол управления связью (LMP – Link Manager Protocol) обеспечивают физическую радиочастотную связь между устройствами Bluetooth, образующими пико-сеть.

Протокол управления связью (LMP — Link Manager Protocol)

- отвечает за установление подключений между устройствами Bluetooth. Также сюда относятся и вопросы безопасности, такие как идентификация и шифрования, связанные генерированием ключей шифрования и подключения, а также с обменом ключами и их проверкой. LMP имеет более высокий приоритет чем остальные протоколы (например L2CAP). Если, например, получается, что канал занят чем-либо другим, то при необходимости передать LMP сообщение он немедленно освобождается.

|

|

Протокол управления логическим подключением и адаптацией (L2CAP — Logical LinkControlandAdaptationProtocol)

-адаптирует протоколы верхнего уровня над Baseband. L2CAP является базовым протоколом передачи данных для Bluetooth. Протокол Baseband позволяет устанавливать SCO и ACL соединения. L2CAP работает только с ACL соединениями. Многие протоколы и службы более высокого уровня используют L2CAP как транспортный протокол.

Протокол обнаружения услуг (Service Discovery Protocol – SDP)

- является одним из важнейших протоколов Bluetooth, который использует L2CAP в качестве транспортного протокола. Используя протокол SDP можно запросить информацию о самом устройстве, о его услугах и о характеристиках этих услуг, а после этого может быть установлено соединение между двумя или несколькими устройствами Bluetooth.

Протокол замены кабеля (RFCOMM)

Ещё одним из протоколов, которые использует L2CAP в качестве транспортного, является RFCOMM (Radio Frequency Comm.). Этот протокол эмулирует соединение PPP (point-to-point) по последовательному порту (RS-232 или EIATIA-232-E, более известным как COM-порты). Также он обеспечивает транспортировку при выполнении услуг верхнего уровня, которые используют последовательную линию как транспортный механизм. Через него работают такие службы как доступ к локальной сети (LAN). Эта служба может работать как эмуляция прямого кабельного соединения, когда надо обеспечить связь между двумя персональными компьютерами, так и использоваться для полноценного входа в уже существующую локальную сеть. Во втором случае используется точка доступа к локальной сети, через которую компьютер Bluetooth оказывается подключен к LAN так, как он мог бы подключиться через dial-up соединение.

Протокол управления телефонией

Протокол управления телефонией (TCS Binary)

Двоичный протокол управления телефонией (TCS Binary (Telephony Control Protocol Specification- Binary) или TCS BIN) является бит- ориентированным протоколом. Он определяет контроль сигнализации вызова для установления речевого вызова или вызова данных между устройствами Bluetooth. Кроме того, он определяет процедуры управления мобильностью при манипулировании с группами TCS-приборов Bluetooth.

Voice или Bluetooth audio

Voice или Bluetooth audio одна из служб Bluetooth которая использует синхронное соединение. Одновременно может передаваться до 3 аудиоканалов. Характеристики звуковых потоков могут различаться, и во многом определяются используемым приложением. Максимально звуковой поток может передаваться с точностью в 16 бит при частоте дискретизации 48 кГц.

Заимствованные протоколы

Протокол «точка-точка» (Point-to-Point Protocol - PPP)

В технологии Bluetooth протокол «точка-точка» (Point-to-Point Protocol - PPP) должен работать «поверх» RFCOMM. Соединения PPP служат средством, позволяющим перемещать IP-пакеты с уровня РРР на уровень локальных сетей.

Протокол TCP/UDP/IP

Встраивание этих стандартов в приборы Bluetooth позволяет осуществлять связь с любым другим устройством, подключенным к Internet. Такой прибор Bluetooth используется затем как «мост» к Internet.

Протокол OBEX (Object Exchange Protocol)

Протокол IrOBEX (Infrared Object Exchange Protocol) или, сокращенно, OBEX, является сеансовым протоколом, разработанным ассоциацией IrDA для простого, поэтапного обмена объектами. OBEX, обеспечивающий функциональность, сходную с НТТР, использует модель клиента-сервера, не зависит ни от транспортного механизма, ни от транспортного API-интерфейса (Application Programming Interface). Наряду с самим протоколом — «грамматикой» для ОВЕХ-переговоров между устройствами — ОВЕХ дает также модель для представления объектов и операций. Вдобавок ОВЕХ определяет оглавление папок, которое используется для просмотра содержимого папок, находящихся на удаленных устройствах.

Протокол беспроводных приложений (WAP, WAE)

Протокол беспроводных приложений (WAP — Wireless Application Protocol), разработанный Форумом WAP, должен работать в самых разнообразных беспроводных сетях.

Цель состоит в том, чтобы распространить содержимое сети Internet и ее телефонные услуги на цифровые сотовые телефоны и на другие беспроводные терминалы.

Идея, стоящая за разработкой WAP, — повторно использовать приложения верхнего уровня, разработанные для среды WAE (WAP Application Environment).

К таким приложениям относятся браузеры WML и WTA, способные взаимодействовать с приложениями на компьютере. Построение шлюзов для приложений, обеспечивающих связь между WAP-серверами и приложениями на компьютере позволяет реализовать различные виды «скрытой» функциональности, такие как дистанционное управление, передача данных с компьютера на телефон и т.д.

Протокол BNEP (Bluetooth Network Encapsulation Protocol)

Сетевой протокол инкапсуляции Bluetooth предоставляет инкапсуляцию, заменив заголовок сетей, таких как Ethernet заголовок, на BNEP заголовки. То есть предоставляет Ethernet-подобный интерфейс на каждом конце Bluetooth-соединения.

Стандартный пакет Bluetooth содержит код доступа длиной 72 бита, 54-битный заголовок и информационное поле длиной не более 2745 бит. Однако пакеты 6 могут быть различных типов. Так, пакет может состоять только из кода доступа (в этом случае его длина равна 68 битам) или кода доступа и заголовка.

Код доступа:

Код доступа идентифицирует пакеты, принадлежащие одной пикосети, а также используется для синхронизации и процедуры запросов. Он включает:

- преамбулу (4 бита);

- синхрослово (64 бита);

- концевик – 4 бита контрольной суммы.

Заголовок:

Заголовок содержит информацию для управления связью и состоит из шести полей:

- Адрес (3 бита) - адрес активного элемента;

- Тип (4 бита) - код типа данных;

- Поток (1 бит) - управление потоком данных, показывает готовность устройства к приему;

- ARQ (1 бит) - подтверждение правильного приема;

- SEQN (1 бит) - служит для определения последовательности пакетов;

- HEC (8 бит) - контрольная сумма.

Полезная информация:

Заключительной частью общего формата пакета является полезная информация. В этой части есть два типа полей: поле голоса (синхронное) и поле данных (асинхронное). ACL пакеты имеют только поле данных, а SCO пакеты – только поле голоса. Исключением является пакет данных и голоса (Data Voice - DV), который имеет оба поля. Поле данных состоит из трех сегментов: заголовок полезной информации, тело полезной информации и возможно, CRC (Cyclic Redundancy Check) код.

• Заголовок полезной информации (8 бит). Только поля данных имеют заголовок полезной информации. Он определяет логический канал, управление потоком в логических каналах, а также имеет указатель длины полезной информации.

• Тело полезной информации (0-2721 бит). Тело полезной информации включает пользовательскую информацию. Длина этого сегмента указана в поле длины заголовка полезной информации.

• CRC (16 бит). От передаваемой информации вычисляется 16-битный циклический избыточный код (CRC), после чего он прикрепляется к информации.

Существует 4 типа контрольных пакетов: NULL, POLL, FHS, ID. Они одинаковые как для ACL, так и для SCO.

• ID-пакеты имеют длину 68 бит и применяются для пейджинга и запросов. Состоит из поля Код Доступа.

• NULL-пакеты (126 бит) состоят только из полей Код Доступа и Заголовок, играя роль подтверждений установления соединения или получения данных

• Тип POLL (126 бит) аналогичен предыдущему за исключением того, что POLLпакеты обязывают получателя ответить.

• Пакеты FHS (366 бит) содержат информацию об адресе, классе устройства и тактовой частоте его передатчика

Bluetooth может работать в одном из трех режимов обеспечения безопасности:

- В режиме 1 поддержка средств обеспечения безопасности выключена.

- Режим 2 обеспечивает безопасность на служебном уровне после того, как будет установлен канал связи.

- Режим 3 обеспечивает безопасность на уровне соединения, прежде, чем канал связи будет установлен.

Каждое устройство bluetooth имеет уникальный 48-битный адрес. Схема аутентификации устроена по принципу "оклик-отзыв" с использованием симметричного ключа длиной до 128 бит (о конкретной длине ключа взаимодействующие устройства договариваются сами, поскольку разные устройства имеют разную максимальную длину ключа). Безопасная передача данных между двумя или более BT-устройствами осуществляется с использованием 128-битного случайно выбранного ключа соединения (link key).

Когда два устройства bluetooth устанавливают канал связи, они оба создают ключ инициализации. На вход поступает Персональный Идентификационный Номер (пин-код или PIN), создается ключ инициализации, а уже по нему создается ключ соединения. Затем этот ключ соединения используется для аутентификации.

Первая забота для систем обеспечения безопасности - это пин-код. Известно, что длинные ключи более безопасны, чем короткие. Если хакеру удалось получить пин-код, он может вычислить возможные значения инициализационных ключей, а по ним получить и ключ соединения. Если пин-код сделать длиннее, то выполнить первый шаг хакеру будет гораздо труднее.

Начальный обмен ключами происходит по незашифрованному каналу, поэтому он особенно уязвим. Лучше всего, если этот процесс происходит в каком-нибудь физически безопасном месте, то есть там, где нет больше других BT-устройств, способных перехватить обмен. Хакер может записывать взаимодействия, производимые на частоте bluetooth, и использовать их для воссоздания пин-кода.

Вместо того, чтобы все время использовать фиксированное значение пин-кода, его следует достаточно часто изменять (насколько часто - зависит от типа устройства и требуемого уровня безопасности).

В качестве ключей соединения могут использоваться совместные ключи (combination keys) или ключи устройств (unit keys). Лучше всего применять совместные ключи, поскольку, используя ключ устройства, вы вынуждены разделять его со всеми другими устройствами. Поэтому одно устройство потенциально может иметь доступ к трафику остальных устройств при помощи этого ключа.

Есть возможность использовать bluetooth адрес для идентификации конкретного устройства (и соответствующего пользователя) и протоколировать те транзакции, которые могут иметь отношение к закрытой частной информации.

2 Общие принципы построения сетей WiMAX, группирование частот в сетях WiMAX, Уровень доступа к среде передачи в сетях WiMAX

Базовая станция (БС, BS — Base Station) размещается в здании или на вышке и осуществляет связь с абонентскими станциями (АС, SS — Subscriber Station) по схеме ―точка – мультиточка‖ (Point to Multipoint — PMP). Возможен сеточный режим связи (Mesh — сетка связей ―точка – точка‖ — PTP), когда любые клиенты (АС) могут осуществлять связь между собой непосредственно, а антенные системы, как правило, являются ненаправленными. БС предоставляет соединение с основной сетью и радиоканалы к другим станциям. Радиус действия БС может достигать 30 км (в случае прямой видимости) при типовом радиусе сети 6–8 км. АС может быть радиотерминалом или повторителем, который используется для организации локального трафика. Трафик может проходить через несколько повторителей, прежде чем достигнет клиента. Антенны в этом случае являются направленными. Канал связи предполагает наличие двух направлений передачи: восходящий канал (АС – БС, uplink) и нисходящий (БС – АС, downlink). Эти два канала используют разные неперекрывающиеся частотные диапазоны при частотном дуплексе и различные интервалы времени при временном дуплексе. Простейший способ представления архитектуры сетей WiMAX заключается в их описании как совокупности БС, которые располагаются на крышах высотных зданий или вышках, и клиентских приемо-передатчиков (рис. 1.4).

Радиосеть обмена данными между БС и АС работает в СВЧ-диапазоне от 2 до 11 ГГц. Такая сеть в идеальных условиях может обеспечить техническую скорость передачи информации до 75 Мбит/с и не требует того, чтобы БС находилась на расстоянии прямой видимости от пользователя. В настоящее время в РФ выданы разрешения на полосы частот в соответствии с табл. 1.1. Диапазон частот от 10 до 66 ГГц используется для установления соединения между соседними базовыми станциями при условии, что они располагаются в зоне прямой видимости друг от друга. Так как в городской среде это условие может оказаться невыполнимым, связь между базовыми станциями иногда организуют посредством прокладки кабелей. При более детальном рассмотрении сеть WiMAX можно описать как совокупность беспроводного и базового (опорного) сегментов. Первый описывается в стандарте IEEE 802.16, второй определяется спецификациями WiMAX Forum. Базовый сегмент объединяет все аспекты, не относящиеся к абонентской радиосети, т. е. связь базовых станций друг с другом, связь с локальными сетями (в том числе, интернетом) и т. п. Базовый сегмент основывается на IP-протоколе и стандарте IEEE 802.3-2005 (Ethernet).

Метод OFDMA представляет собой комбинацию частотного и временного алгоритмов уплотнения абонентов, в которой каждый пользователь получает необходимую ему полосу частот и интервал времени. Метод уплотнения OFDMA является основой режима WirelessMAN-OFDMA в стандарте IEEE 802.16e-2005, 2009.

Технология работает в диапазоне частот 2-6 ГГц. Наиболее удобные для обеспечения мобильности частоты 2,3-2,7 Ггц, но получить разрешение на них крайне сложно. Следующий используемый в оборудовании диапазон: 3.4-3.6 ГГц — золотая середина. На частотах близких к 6 ГГц работает, так называемый, preWiMAX, абонентские устройства должны находиться в области прямой видимости базовой станции, поскольку проникновение волн такой частоты и огибание препятствий очень слабое. В этом плане тем же GSM-сетям (800-1900 МГц), а тем более CDMA (450 МГц) гораздо проще.

Как правило устройства не поддерживают работу в нескольких диапазонах частот, поэтому нередко звонят люди и говорят: «А вот я приобрёл в Москве модемчик.

В частотной области кадр WiMAX может разделяться на сегменты. При формировании сегментов поднесущие группируются в логические подканалы, подканалы в свою очередь объединяются в группы, которые далее назначаются различным сегментам. Каждому сегменту может назна- чаться отдельный экземпляр МАС-уровня различных БС для реализации WiMAX сети в одной полосе частот (на основе одной несущей).

На рис 2.9 представлены схемы сети WiMAX, использующей сегменты для повышения емкости и снижения затрат на полосу занимаемых частот. В обоих вариантах сети соседние БС работают в одном и том же диапазоне частот, но за счет использования в различных секторах не перекрывающихся по частоте сегментов межстанционные помехи отсутствуют. Во втором способе построения сети для повышения емкости и увеличения скорости передачи для абонентов, расположенных недалеко от БС, выделяются все три сегмента.

Уровень доступа к среде сетей WiMAX

На рис. 3.1 схематично изображена структура системы WiMAX, включающей в себя сети ASN и CSN, шлюзы ASN, серверы ААА и DHCP, базовые и мобильные станции. Как можно заметить из рис. 3.1, БС имеет два интерфейса: радио- и сетевой. Воздушный интерфейс включает в себя модули физического уровня и подуровня доступа к среде (PHY- и MAC- модули), тогда как сетевой интерфейс включает в себя сетевой модуль. Таким образом, подуровень МАС должен обеспечивать взаимодействие между физическим уровнем и сетевым модулем. МАС- подуровень стандарта IEEE 802.16, в свою очередь, состоит из трех подуровней (рис. 3.2): подуровня конвергенции, общей части (ядра) подуровня МАС и подуровня безопасности.

В общей части подуровня МАС реализованы методы множественного доступа, управления ресурсами, установки соединений и функции под- держки работоспособности системы. В ядре МАС- подуровня также обес- печивается работа системы безопасности WiMAX и предоставляется точка входа на физический уровень сети для передачи данных по радиоинтерфейсу.

В нисходящем канале БС работает в широковещательном режиме по схеме ―точка–мультиточка‖, т. е. сигналы, излучаемые БС, принимают все абоненты. Каждая БС обслуживает одну соту, причем на БС применяются секторные антенны, каждой из которых может сопоставляться отдельный экземпляр подуровня МАС. В пределах одного сектора и одного частотного подканала все АС принимают один и тот же сигнал (или его часть, в случае, когда абонент находится в плохих условиях для приема). Таким образом, БС не должна координировать свои передачи с какими-либо другими станциями.

Восходящий канал является общим для всех абонентов, доступ к вос- ходящему каналу предоставляется по запросу. В зависимости от класса обслуживания абоненту могут быть присвоены права на постоянную переда- чу данных или на передачу только порции данных по запросу от пользователя. В ходе сеанса связи БС и АС обмениваются служебными и информационными сообщениями. Между БС и АС может быть установлено несколько соединений с различными параметрами QoS, поэтому необходимо осуществлять идентификацию каждого соединения. Обычно АС имеет уникальный 48-битный МАС-адрес, также БС каждому соединению назначает уникальный 16-битный идентификатор соединения (CID). Когда АС впервые подключается к сети, БС назначает ей две пары управляющих CID. Более того, с помощью специальной процедуры БС может назначать абоненту третью пару управляющих CID, которые позволяют самой сети управлять некоторыми параметрами АС. Каждая пара управляющих соединений включает в себя два идентификатора (CID) однонаправленных соединений для нисходящего и восходящего каналов соответственно.

В каждом секторе пользователи осуществляют передачу данных под управлением специальных протоколов, предотвращающих коллизии и обеспечивающих выделение каждому абоненту необходимой полосы ча- стот в соответствии с требованиями по качеству обслуживания. Это дости- гается за счет применения четырех различных механизмов планирования для восходящего канала, в которых используются последовательный опрос (поллинг), предоставление полосы частот без предварительного запроса и процедуры разрешения коллизий. Производители могут использовать раз- личные механизмы предоставления полосы частот абонентам при сохране- нии соответствия оборудования требованиям взаимной совместимости. Например, процедуры разрешения коллизий могут применяться для предотвращения последовательного опроса АС, которая неактивна на про- тяжении длительного интервала времени. Применение последовательного опроса упрощает процедуру доступа и гарантирует получение приложени- ем необходимых ресурсов сети.

3 ZigBEE, назначение, общие принципы построения ZigBee сетей.

Cтандарт IEEE 802.15.4 (ZigBee) ориентирован, главным образом, на использование в качестве средства связи между автономными приборами и оборудованием. В корпоративном секторе это могут быть, например, складские системы, системы автоматизации производства, различные датчики, сенсоры, сервоприводы, электронные метки, а в домашних условиях – персональные компьютеры, игровые приставки, системы безопасности, освещения, кондиционирования, радиофицированные игрушки.

Cтандарт IEEE 802.15.4 предусматривает радиус покрытия от 10 до 75 м и пропускную способность канала - до 250 кбит/с. Передача на этой скорости ведется в диапазоне 2,4 ГГц. Небольшая мощность и скорость обусловлены малыми энергоресурсами связываемых устройств. Доступны также диапазоны 858 МГц (20 кбит/с) и 902-928 МГц (40 кбит/с). Тоесть 3 частотных диапазона есть, 27 каналов:

1. 2,4 ГГц: 16 каналов, скорость передачи 250 кБит/с

2. 868,3 МГц: 1 канал, скорость передачи 20 кБит/с

3. 902-928 МГц: 10 каналов, скорость передачи 40 кБит/с

До 255 подчиненных устройств в сети и до 100 параллельно работающих сетей.

Данный стандарт, активно продвигаемый организацией Альянсом ZigBee, заполнит вакуум в спектре беспроводных сетевых технологий, поскольку он предлагает разработчикам возможность создавать недорогие продукты с очень низким потреблением мощности и чрезвычайно гибкими функциями поддержки беспроводных сетей.

Сети ZigBee, в отличие от других беспроводных сетей передачи данных, полностью удовлетворяют перечисленные выше требования, а именно:

а) благодаря ячеистой (mesh) топологии сети и использованию специальных алгоритмов маршрутизации сеть ZigBee обеспечивает самовосстановление и гарантированную доставку пакетов в случаях обрыва связи между отдельными узлами (появления препятствия), перегрузки или отказа какого-то элемента;

б) спецификация ZigBee предусматривает криптографическую защиту данных, передаваемых по беспроводным каналам, и гибкую политику безопасности;

в) устройства ZigBee отличаются низким электропотреблением, в особенности конечные устройства, для которых предусмотрен режим «сна», что позволяет этим устройствам работать до трех лет от одной обычной батарейки АА и даже ААА;

г) сеть ZigBee – самоорганизующаяся, ее структура задается параметрами профиля стека конфигуратора и формируется автоматически путем присоединения (повторного присоединения) к сети образующих ее устройств, что обеспечивает простоту развертывания и легкость масштабирования путем простого присоединения дополнительных устройств;

д) устройства ZigBee компактны и имеют относительно невысокую стоимость.

Связь в сети ZigBee осуществляется путем последовательной ретрансляции пакетов от узла источника до узла адресата. В сети ZigBee предусмотрено несколько альтернативных алгоритмов маршрутизации, выбор которых происходит автоматически.

Стандарт предусматривает возможность использования каналов в нескольких частотных диапазонах. Наибольшая скорость передачи и наилучшая помехоустойчивость достигается в диапазоне от 2,4 до 2,48 ГГц. В этом диапазоне предусмотрено 16 каналов по 5 МГц.

В сетях Bluetooth и Wi-Fi сетевое взаимодействие идет через центральный шлюз. И если он выйдет из строя, то обмен данными станет невозможным.

Кроме этого отдельные узлы могут остаться без связи, если неожиданно возникла преграда на пути следования радиосигнала.

В сетях ZigBee и Thread надежность связи повышается за счет наличия избыточных связей между устройствами. Все устройства, которые не уходят в спящий режим, выполняют роль роутеров, которые ответственны за маршрутизацию сетевого трафика, выбора оптимального маршрута следования и ретрансляцию пакетов. Даже если из строя выйдет устройство, которое выступало в качестве организатора сети, ZigBee-сеть продолжит функционировать дальше. Возникновение помехи или преграды, а также выход какого-либо из роутеров из строя не является критичным за счет наличия избыточных связей. Поэтому с введением дополнительных узлов, которые имеют стационарное питание и могут выполнять задачи роутера, сеть становится надежнее.

Типовая структура сети ZigBee

Координатор — это узел, организовавший сеть. Именно он выбирает политику безопасности сети, разрешает или запрещает подключение к сети новых устройств, а также при наличии помех в радиоэфире инициирует процесс перевода всех устройств в сети на другой частотный канал.

Роутер — это узел, который имеет стационарное питание и следовательно может постоянно участвовать в работе сети. Координатор также является роутером. На узлах этого типа лежит ответственность по маршрутизации сетевого трафика. Роутеры постоянно поддерживают специальные таблицы маршрутизации, которые используются для прокладки оптимального маршрута и поиска нового, если вдруг какое-либо устройство вышло из строя. Например, роутерами в сети ZigBee могут быть умные розетки, блоки управления осветительными приборами или любое другое устройство, которое имеет подключение к сети электропитания.

Конечное устройство — это устройство, которое подключается к сети через родительский узел – роутер или координатор – и не участвует в маршрутизации трафика. Все общение с сетью для них ограничивается передачей пакетов на «родительский» узел либо считыванием поступивших данных с него же. «Родителем» для таких устройств может быть любой роутер или координатор. Конечные устройства большую часть времени находятся в спящем режиме и отправляют управляющее или информационное сообщение обычно только по определенному событию (нажатие кнопки выключателя, открытие окна или двери). Это позволяет им долго сохранять энергию встроенного источника питания. Примером конечных устройств в сетях ZigBee могут быть беспроводные выключатели, управляющие работой светильников и работающие от батареек, датчики протечки воды, датчики открытия/закрытия дверей. Стоит сказать, что конечные устройства делятся на 3 категории, каждая из которых имеет свои особенности, но о них в следующей части.