Большинство систем безопасности в целях избегания потери персональных данных физических лиц требуют от пользователя подтверждения, что он именно тот, за кого себя выдает. Идентификация пользователя может быть проведена на основе того, что:

• он знает некую информацию (секретный код, пароль);

• он имеет некий предмет (карточку, электронный ключ, жетон);

• он обладает набором индивидуальных черт (отпечатки пальцев, форма кисти руки, тембр голоса, рисунок сетчатки глаза и т.п.);

• он знает, где находится или как подключается специализированный ключ.

Первый способ требует набора на клавиатуре определенной кодовой последовательности - персонального идентификационного номера (Personal identification number - PIN). Обычно это последовательность из 4-8 цифр, которую пользователь должен ввести при осуществлении транзакции.

Второй способ предполагает предъявление пользователем неких специфических элементов идентификации - кодов, считываемых из некопируемого электронного устройства, карточки или жетона.

В третьем способе пропуском служат индивидуальные особенности и физические характеристики личности человека. Всякому биометрическому продукту сопутствует довольно объемная база данных, хранящая соответствующие изображения или другие данные, применяемые при распознавании.

Четвертый способ предполагает особый принцип включения или коммутирования оборудования, который обеспечит его работу (этот подход используется достаточно редко).

В банковском деле наибольшее распространение получили средства идентификации личности, которые мы отнесли ко второй группе: некий предмет (карточку, электронный ключ, жетон). Естественно использование такого ключа происходит в сочетании со средствами и приемами идентификации, которые мы отнесли к первой группе: использование информации (секретный код, пароль).

Давайте более подробно разберемся со средствами идентификации личности в банковском деле.

Пластиковые карты.

В настоящее время выпущено более миллиарда карточек в различных странах мира. Наиболее известные из них:

кредитные карточки Visa (более 350 млн. карточек) и MasterCard (200 млн. карточек);

международные чековые гарантии Eurocheque и Posteheque;

карточки для оплаты путешествий и развлечений American Express (60 млн. карточек) и Diners Club.

Магнитные карточки

Наиболее известны и давно используются в банковском деле в качестве средств идентификации пластиковые карточки с магнитной полосой (многие системы позволяют использовать обычные кредитные карточки). Для считывания необходимо провести карточкой (магнитной полосой) через прорезь ридера (считывателя). Обычно ридеры выполнены в виде внешнего устройства и подключаются через последовательный или универсальный порт компьютера. Выпускаются также ридеры, совмещенные с клавиатурой. Однако у таких карт можно выделить преимущества и недостатки их использования.

Минусы:

• магнитная карточка может быть легко скопирована на доступном оборудовании;

• загрязнение, небольшое механическое воздействие на магнитный слой, нахождение карты вблизи сильных источников электромагнитных полей приводят к повреждению карты.

Преимущества:

• расходы на выпуск и обслуживание таких карт невелики;

• индустрия магнитных пластиковых карт развивалась в течение нескольких десятилетий и на настоящий момент более 90% карт - это пластиковые карты;

• применение магнитных карточек оправдано при очень большом числе пользователей и частой сменяемости карт (например, для доступа в гостиничный номер).

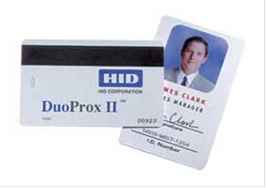

Proximity-карты

Фактически - это развитие идеи электронных жетонов. Это бесконтактная карточка (но может быть и брелок или браслет), содержащая чип с уникальным кодом или радиопередатчик. Считыватель оснащен специальной антенной, постоянно излучающей электромагнитную энергию. При попадании карточки в это поле происходит запитывание чипа карточки, и карта посылает считывателю свой уникальный код. Для большинства считывателей расстояние устойчивого срабатывания составляет от нескольких миллиметров до 5-15 см.

Смарт-карты

В отличие от магнитной карты смарт-карта содержит микропроцессор и контактные площадки для подачи питания и обмена информацией со считывателем. Смарт-карта имеет очень высокую степень защищенности. Именно с ней до сих пор связаны основные перспективы развития такого рода ключей и надежды многих разработчиков систем защиты.

Технология смарт-карт существует и развивается уже около двадцати лет, но достаточно широкое распространение получает только последние несколько лет. Очевидно, что смарт-карта, благодаря большому объему памяти и функциональным возможностям, может выступать и в роли ключа, и в роли пропуска и одновременно являться банковской карточкой. В реальной жизни такое совмещение функций реализуют достаточно редко.

Для работы со смарт-картой компьютер должен быть оснащен специальным устройством: встроенным или внешним картридером. Внешние картридеры могут подключаться к различным портам компьютера (последовательному, параллельному или клавиатурному порту PS/2, PCMCIA-слоту, SCSI или USB).

Многие карты предусматривают различные виды (алгоритмы) аутентификации. В процессе электронного узнавания принимают участие три стороны: пользователь карты, карта, терминальное устройство (устройство считывания карты). Аутентификация необходима для того, чтобы пользователь, терминальное устройство, в которое вставлена карта или программное приложение, которому сообщаются параметры карты, могли выполнять определенные действия с данными, находящимися на карге. Правила доступа назначаются разработчиком приложения при создании структур данных на карте.

Электронные жетоны

Сейчас в различных системах, требующих идентификации пользователя или владельца, в качестве пропусков широко используются электронные жетоны (или так называемые token-устройства). Известный пример такого жетона - электронная "таблетка" (рис. 8.4). "Таблетка" выполнена в круглом корпусе из нержавеющей стали и содержит чип с записанным в него уникальным номером. Аутентификация пользователя осуществляется после прикосновения такой "таблетки" к специальному контактному устройству, обычно подключаемому к последовательному порту компьютера. Таким образом, можно разрешать доступ в помещение, но можно и разрешать работу на компьютере или блокировать работу на компьютере несанкционированных пользователей.

Для удобства "таблетка" может закрепляться на брелоке или запрессовываться в пластиковую оболочку.

В настоящее время эти устройства широко используются для управления электромеханическими замками (двери помещений, ворота, двери подъездов и т.п.). Однако их "компьютерное" использование также достаточно эффективно.

Все три перечисленных группы ключей являются пассивными по своей сути. Они не выполняют никаких активных действий и не участвуют в процессе аутентификации, а только отдают хранящийся код. В этом заключается их основная область.

Жетоны обладают несколько лучшей износоустойчивостью, чем магнитные карты.

Заключение

Таким образом, проблема защиты банковской информации слишком серьезна, чтобы банк мог пренебречь ею. В последнее время в отечественных банках наблюдается большое число случаев нарушения уровня секретности. Примером является появление в свободном доступе различных баз данных на компакт-дисках о коммерческих компаниях и частных лицах. Теоретически, законодательная база для обеспечения защиты банковской информации существует в нашей стране, однако ее применение далеко от совершенства. Пока не было случаев, когда банк был наказан за разглашение информации, когда какая-либо компания была наказана за осуществление попытки получения конфиденциальной информации.

Защита информации в банке - это задача комплексная, которая не может решаться только в рамках банковских программ. Эффективная реализация защиты начинается с выбора и конфигурирования операционных систем и сетевых системных средств, поддерживающих функционирование банковских программ. Среди дисциплинарных средств обеспечения защиты следует выделить два направления: с одной стороны - это минимально достаточная осведомленность пользователей системы об особенностях построения системы; с другой - наличие многоуровневых средств идентификации пользователей и контроля их прав.

В разные моменты своего развития АБС имели различные составляющие защиты. В российских условиях большинство банковских систем по уровню защиты следует отнести к системам первого и второго уровня сложности защиты:

-й уровень - использование программных средств, предоставляемых стандартными средствами операционных систем и сетевых программ;

-й уровень - использование программных средств обеспечения безопасности, кодирования информации, кодирования доступа.

Обобщая все вышесказанное, я пришла к выводу, что работая в банковской сфере, необходимо быть уверенным в том, что корпоративная и коммерческая информация останутся закрытыми. Однако следует заботиться о защите не только документации и иной производственной информации, но и сетевых настроек и параметров функционирования сети на машине.

Задача защиты информации в банке ставится значительно жестче, нежели в других организациях. Решение такой задачи предполагает планирование организационных, системных мероприятий, обеспечивающих защиту. При этом, планируя защиту, следует соблюдать меру между необходимым уровнем защиты и тем ее уровнем, когда защита начинает мешать нормальной работе персонала.

Приложение 1

Список персонала типичной АСОИБ и соответствующая степень риска от каждого из них:

. Наибольший риск: системный контролер и администратор безопасности.

. Повышенный риск: оператор системы, оператор ввода и подготовки данных, менеджер обработки, системный программист.

. Средний риск: инженер системы, менеджер программного обеспечения.

. Ограниченный риск: прикладной программист, инженер или оператор по связи, администратор баз данных, инженер по оборудованию, оператор периферийного оборудования, библиотекарь системных магнитных носителей, пользователь-программист, пользователь-операционист.

. Низкий риск: инженер по периферийному оборудованию, библиотекарь магнитных носителей пользователей, пользователь сети.

Рис. 1 Магнитная карточка

Рис. 2 Proximity-карта

Рис. 3 Смарт-карта

Рис. 4 Электронные жетоны

Приложение 2

| Статистика потерь для Visa и MasterCard | |

| Причина | Доля в общих потерях, % |

| Мошенничество продавца | 22.6 |

| Украденные карты | 17.2 |

| Подделка карт | 14.3 |

| Изменение рельефа карты | 8.1 |

| Потерянные карты | 7.5 |

| Неправильное применение | 7.4 |

| Мошенничество по телефону | 6.3 |

| Мошенничество при пересылке почтой | 4.5 |

| Почтовое мошенничество | 3.6 |

| Кражи при производстве пересылке | 2.9 |

| Сговор с владельцем карточки | 2.1 |

| Прочие | 3.5 |