Переходим в режим симуляции CiscoPacketTracer. Добавляем фильтры на 2 протокола: SMTP и POP3 (Рис. 4.12). Это значит, что пакеты только фильтруемых протоколов будут отображаться в сети.

Рис. 4.12 Окно событий режима симуляции

Отправим письмо с хоста 172.16.0.90 от PC0 на хост 172.16.0.100 PC1 (Рис. 4.13):

1) Один клик по выбранному узлу (172.16.0.90).

2) Выбираем на вкладке “Desktop” программу “E-mail”.

3) Чтобы написать и отправить письмо, нажимаем на кнопку “Compose”. Появится форма, которую следует заполнить. В поле “To” задается адрес электронной почты, кому вы отправляете письмо. Поле “Subject” содержит заголовок письма. Текст письма можете сочинить самостоятельно.

Рис. 4.13 Форма для отправления письма

Нажимаем на кнопку “Send”, начнётся отправление письма.

Видим, что на хосте 172.16.0.90 сформировался пакет SMTP (Рис. 4.14). Воспользовавшись кнопкой “Capture/Forward”, проследим за маршрутом пакета от устройства к устройству.

Рис. 4.14Вид рабочегопространства

Посмотрим содержимое пакета, сформированного на узле (Рис. 4.15).

Рис. 4.15 Формат пакета SMTP

Пакет адресован почтовому серверу по IP-адресу 172.16.0.20. В заголовке TCP содержится порт назначения – 25. Можно сделать вывод, что пакет сформирован верно. Пакет на пути своего следования к серверу проходит через два коммутатора (Рис. 4.16). Убедитесь, что это так.

Рис. 4.16Вид рабочегопространства

Когда пакет приходит на сервер, тот, обрабатывая его, определяет, что письмо адресовано домену mail.ru. Сервер 172.16.0.20 обращается к службе DNS за IP-адресом заданного сервера. По указанному адресу письмо перенаправляется на соответствующий почтовый сервер (Рис. 4.17).

Рис. 4.17Вид рабочегопространства

SMTP-пакет, сформированный сервером 172.16.0.20, содержит следующую информацию: IP-адрес назначения – 172.16.0.40, порт назначения – 25 (Рис. 4.18).

Рис. 4.18 Формат пакета SMTP

Пакет проходит через коммутатор Switch1 и доставляется серверу 172.16.0.40 (Рис. 4.19).

Рис. 4.19Вид рабочегопространства

На сервере 172.16.0.40 формируется SMTP-ответ серверу 172.16.0.20 и отправляется на указанный адрес (Рис. 4.20).

Рис. 4.20Вид рабочегопространства

Из содержимого пакета, пришедшего обратно на сервер 172.16.0.20: IP-адрес источника – 172.16.0.40, порт источника – 25 (Рис. 4.21).

Рис. 4.21 Формат пакета SMTP

С помощью протокола SMTP мы отправили письмо на сервер mail.ru, теперь оно хранится там. Наш адресат (узел 172.16.0.100) ещё не получил отправленное письмо, так как на сервер он ещё не обратился по протоколу POP3.

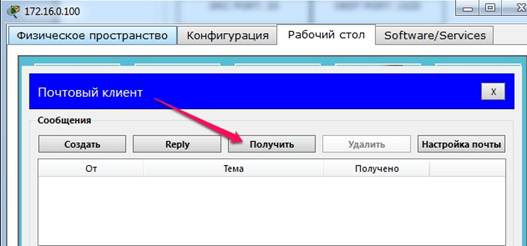

Для получения письма необходимо проделать следующие действия:

1) Один клик по узлу 172.16.0.100.

2) Выбираем на вкладке “Desktop” программу “E-mail”.

3) Нажимаем на кнопку “Receive”, чтобы прочитать письмо (Рис. 4.22).

Рис. 4.22 Окно почтового клиента

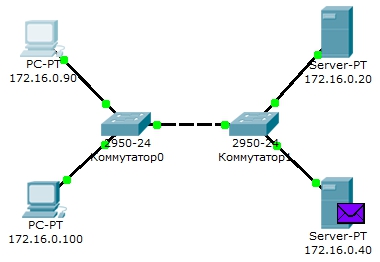

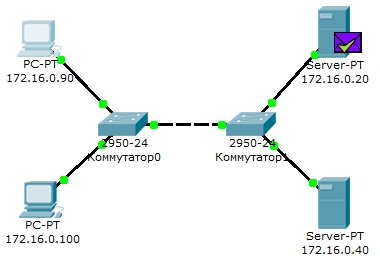

На хосте формируется пакет протокола POP3 (Рис. 4.23). Воспользовавшись кнопкой “Capture/Forward”, проследим за маршрутом пакета от устройства к устройству.

Рис. 4.23Вид рабочегопространства

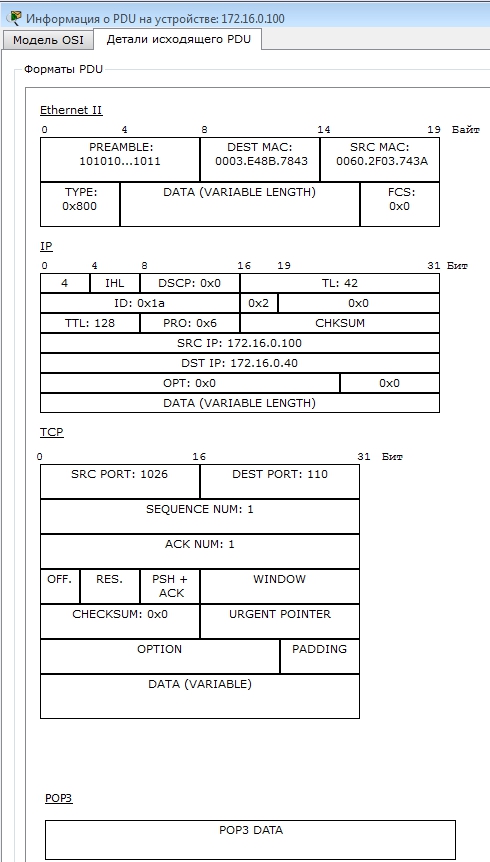

Посмотрим содержимое пакета, сформированного на узле (Рис. 4.24).

Рис. 4.24 Формат пакета РОР3

Пакет адресован почтовому серверу по IP-адресу 172.16.0.40. В заголовке TCP содержится порт назначения – 110. Можно сделать вывод, что пакет сформирован верно. Пакет на пути своего следования к серверу проходит через два коммутатора. Убедитесь, что это так. Когда пакет приходит на сервер, тот обрабатывает его и формирует пакет-ответ (Рис. 4.25).

Рис. 4.25Вид рабочегопространства

Пакет по тому же маршруту возвращается на узел 172.16.0.100 с ответом (письмом) от сервера. Посмотрим содержимое ответа (Рис. 4.26).

Рис. 4.26 Формат пакета РОР3

Порт-источник – 110. Ответ пришёл от сервера 172.16.0.40 с некоторыми POP3-данными. С помощью протокола POP3 узел 172.16.0.100 получил письмо с сервера, отправленное туда узлом 172.16.0.90 (Рис. 4.27).

Рис. 4.27 Форма чтения входящих писем

Как уже упоминалось в теоретических сведениях, почтовые протоколы SMTP и POP3 обмениваются информацией с помощью команд. Клиенту электронной почты, чтобы установить соединение с сервером, отправить письмо, разорвать соединение необходимо отправлять серверу соответствующие команды. Сервер электронной почты, в свою очередь, обрабатывает эти команды и формирует отклики для клиента. Отклики smtp-сервера содержат цифровой код ответа: успешно или с ошибкой обработана команда. Отклики pop3-сервера так же содержат два типа сообщений: успех или ошибка.

Обращая внимание на содержимое пакета SMTP или POP3 протокола, видно, что на прикладном уровне пакет детально не рассматривается.

Пример приведён на Рис. 4.28.

Рис. 4.28 Данные прикладного уровня

Поэтому эксперимент посылки письма несуществующему пользователю не является содержательным, т.к. подробно увидеть ответ от smtp-сервера нам не удастся. Для подробного изучения взаимодействия между клиентом и smtp- или pop3-сервером следует обратиться к предложенной спецификации RFC 2821 и RFC 1939.

Индивидуальные задания

Исследуйте прикладные протоколы электронной почты SMTP и POP3 самостоятельно. Топологию сети для исследования оставьте прежней. Настройку сетевых устройств проделайте в соответствии с вариантом.

В отчёте приведите маршруты пакетов, их содержимое и объясните полученные результаты. Отправителя и получателя определите сами.

Варианты заданий представлены в приложении Б.

Контрольные вопросы:

1. Какие протоколы были использованы в лабораторной работе?

2. Для чего служит SMTP протокол?

3. Какое назначение у протокола SMTP?

4. Что такое MTA?

5. Для чего служит протокол POP3?

6. Какова процедура функционирования POP3 протокола?

Рекомендуемая литература:

1. Олифер В.Г., Олифер Н.А. Компьютерные сети. Протоколы, технологии, технологии. 3-е издание. СПб.: Изд-во Питер, 2003. – 960 с.

Руденков Н.А. Основы сетевых технологий: учебное пособие. СПб.: Изд-во Екатеринбург, 2011г – 360 с.

ПРИЛОЖЕНИЕ Б

Варианты индивидуальных заданий к лабораторной работе №3 (таблица 4):

Таблица 4

| Вариант 1 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 172.16.1.90 | 255.255.0.0 | 172.16.1.20 |

| PC1 | 172.16.1.100 | 255.255.0.0 | 172.16.1.20 |

| Серверы | |||

| Server0 | 172.16.1.20 | 255.255.0.0 | 172.16.1.20 |

| Server1 | 172.16.1.60 | 255.255.0.0 | 172.16.1.20 |

| Вариант 2 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 172.16.0.12 | 255.255.0.0 | 172.16.0.50 |

| PC1 | 172.16.0.13 | 255.255.0.0 | 172.16.0.50 |

| Серверы | |||

| Server0 | 172.16.0.50 | 255.255.0.0 | 172.16.0.50 |

| Server1 | 172.16.0.10 | 255.255.0.0 | 172.16.0.50 |

| Вариант 3 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 192.168.3.1 | 255.255.255.0 | 192.168.3.8 |

| PC1 | 192.168.3.3 | 255.255.255.0 | 192.168.3.8 |

| Серверы | |||

| Server0 | 192.168.3.8 | 255.255.255.0 | 192.168.3.8 |

| Server1 | 192.168.3.5 | 255.255.255.0 | 192.168.3.8 |

Продолжение таблицы 4

| Вариант 4 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 172.16.2.90 | 255.255.0.0 | 172.16.2.25 |

| PC1 | 172.16.2.10 | 255.255.0.0 | 172.16.2.25 |

| Серверы | |||

| Server0 | 172.16.2.25 | 255.255.0.0 | 172.16.2.25 |

| Server1 | 172.16.2.40 | 255.255.0.0 | 172.16.2.25 |

| Вариант 5 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 192.168.5.1 | 255.255.255.0 | 192.168.5.7 |

| PC1 | 192.168.5.3 | 255.255.255.0 | 192.168.5.7 |

| Серверы | |||

| Server0 | 192.168.5.7 | 255.255.255.0 | 192.168.5.7 |

| Server1 | 192.168.5.5 | 255.255.255.0 | 192.168.5.7 |

| Вариант 6 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 192.168.4.1 | 255.255.255.0 | 192.168.4.9 |

| PC1 | 192.168.4.3 | 255.255.255.0 | 192.168.4.9 |

| Сервер | |||

| Server0 | 192.168.4.9 | 255.255.255.0 | 192.168.4.9 |

| Server1 | 192.168.4.6 | 255.255.255.0 | 192.168.4.9 |

Продолжение таблицы 4

| Вариант 7 | |||||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера | ||

| PC0 | 172.16.3.15 | 255.255.0.0 | 172.16.3.70 | ||

| PC1 | 172.16.3.25 | 255.255.0.0 | 172.16.3.70 | ||

| Серверы | |||||

| Server0 | 172.16.3.70 | 255.255.0.0 | 172.16.3.70 | ||

| Server1 | 172.16.3.40 | 255.255.0.0 | 172.16.3.70 | ||

| Вариант 8 | |||||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера | ||

| PC0 | 172.16.4.90 | 255.255.0.0 | 172.16.4.30 | ||

| PC1 | 172.16.4.10 | 255.255.0.0 | 172.16.4.30 | ||

| Серверы | |||||

| Server0 | 172.16.4.30 | 255.255.0.0 | 172.16.4.30 | ||

| Server1 | 172.16.4.100 | 255.255.0.0 | 172.16.4.30 | ||

| Вариант 9 | |||||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера | ||

| PC0 | 172.16.5.20 | 255.255.0.0 | 172.16.5.10 | ||

| PC1 | 172.16.5.40 | 255.255.0.0 | 172.16.5.10 | ||

| Серверы | |||||

| Server0 | 172.16.5.10 | 255.255.0.0 | 172.16.5.10 | ||

| Server1 | 172.16.5.80 | 255.255.0.0 | 172.16.5.10 | ||

Продолжение таблицы 4

| Вариант 10 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 172.16.6.20 | 255.255.0.0 | 172.16.6.40 |

| PC1 | 172.16.6.10 | 255.255.0.0 | 172.16.6.40 |

| Серверы | |||

| Server0 | 172.16.6.40 | 255.255.0.0 | 172.16.6.40 |

| Server1 | 172.16.6.30 | 255.255.0.0 | 172.16.6.40 |

| Вариант 11 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 192.168.6.2 | 255.255.255.0 | 192.168.6.7 |

| PC1 | 192.168.6.3 | 255.255.255.0 | 192.168.6.7 |

| Серверы | |||

| Server0 | 192.168.6.7 | 255.255.255.0 | 192.168.6.7 |

| Server1 | 192.168.6.5 | 255.255.255.0 | 192.168.6.7 |

| Вариант 12 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 192.168.7.2 | 255.255.255.0 | 192.168.7.5 |

| PC1 | 192.168.7.4 | 255.255.255.0 | 192.168.7.5 |

| Серверы | |||

| Server0 | 192.168.7.5 | 255.255.255.0 | 192.168.7.5 |

| Server1 | 192.168.7.8 | 255.255.255.0 | 192.168.7.5 |

Окончание таблицы 4

| Вариант 13 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 192.168.8.4 | 255.255.255.0 | 192.168.8.2 |

| PC1 | 192.168.8.3 | 255.255.255.0 | 192.168.8.2 |

| Серверы | |||

| Server0 | 192.168.8.2 | 255.255.255.0 | 192.168.8.2 |

| Server1 | 192.168.8.8 | 255.255.255.0 | 192.168.8.2 |

| Вариант 14 | |||

| Конечные узлы | IP-адрес | Маска сети | IP-адрес DNS-сервера |

| PC0 | 192.168.9.3 | 255.255.255.0 | 192.168.9.6 |

| PC1 | 192.168.9.4 | 255.255.255.0 | 192.168.9.6 |

| Серверы | |||

| Server0 | 192.168.9.6 | 255.255.255.0 | 192.168.9.6 |

| Server1 | 192.168.9.7 | 255.255.255.0 | 192.168.9.6 |