Какие события безопасности должны фиксироваться в журнале аудита?

Аудит входа в систему

Аудит доступа к объектам

Аудит доступа к службе каталогов

Аудит изменения политики

Аудит использования привилегий

Аудит отслеживания процессов

Аудит системных событий

Аудит событий входа в систему

Аудит управления учетными записями

Какие параметры определяют политику аудита?

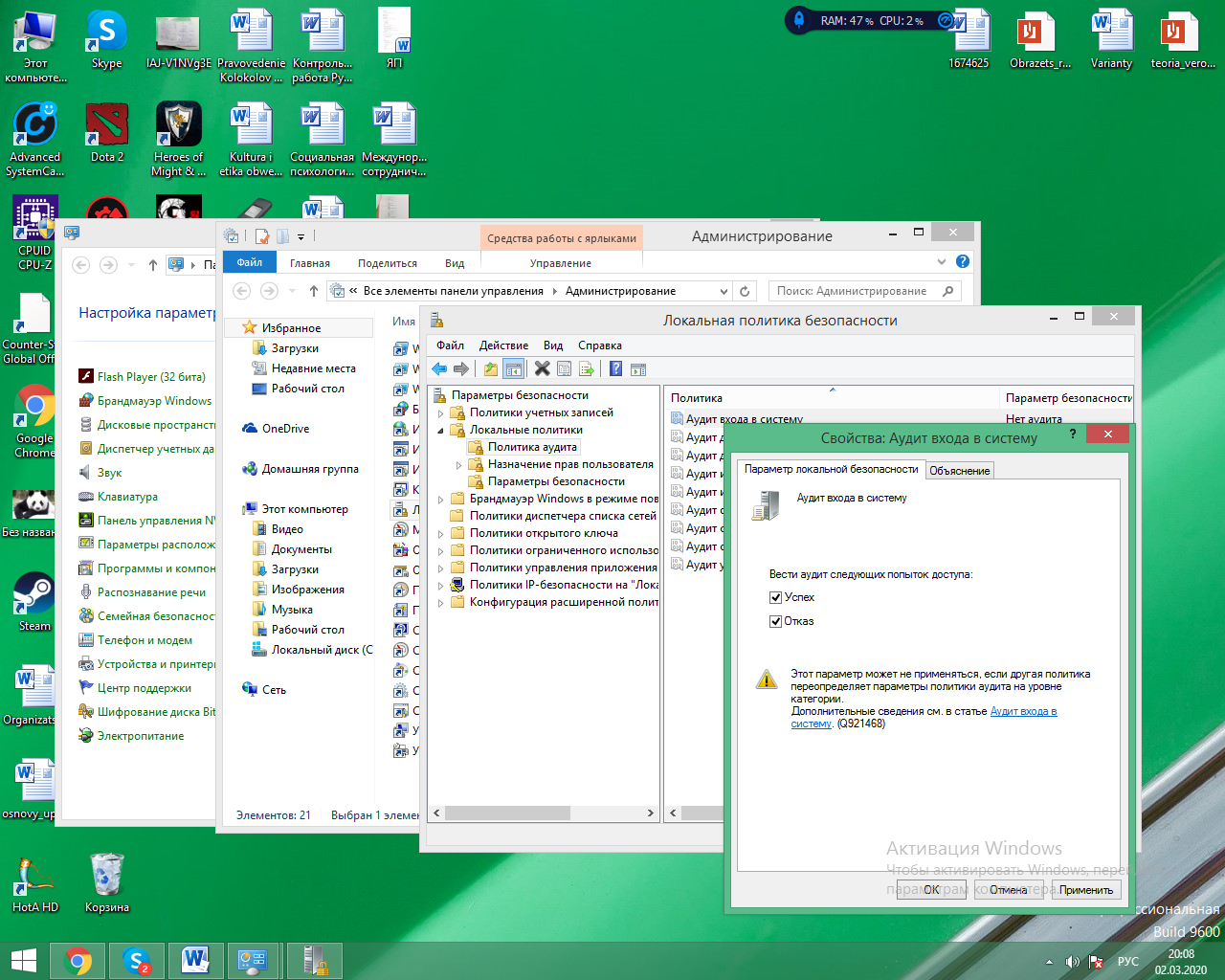

Успех

Отказ

Целесообразно ли с точки зрения безопасности компьютерной системы разрешать анонимный доступ к ее информационным ресурсам?

Нет не целесообразно с точки зрения безопасности компьютерной системы разрешать анонимный доступ к ее информационным ресурсам, так как в последствии будет невозможно определить ответственного за утечку информации.

Как должен передаваться по сети (с точки зрения безопасности компьютерной системы) пароль пользователя?

В зашифрованном виде, чтобы снизить вероятность того, что эта информация попадет к злоумышленникам

Нужно ли ограничивать права пользователей по запуску прикладных программ?

Да нужно ограничивать права пользователей по запуску сторонних программ так как они могут нести вредоносный характер.

2. ПОРЯДОК ВЫПОЛНЕНИЯ РАБОТЫ

Войти в систему под указанным именем (с правами администратора).

Освоить средства определения политики безопасности:

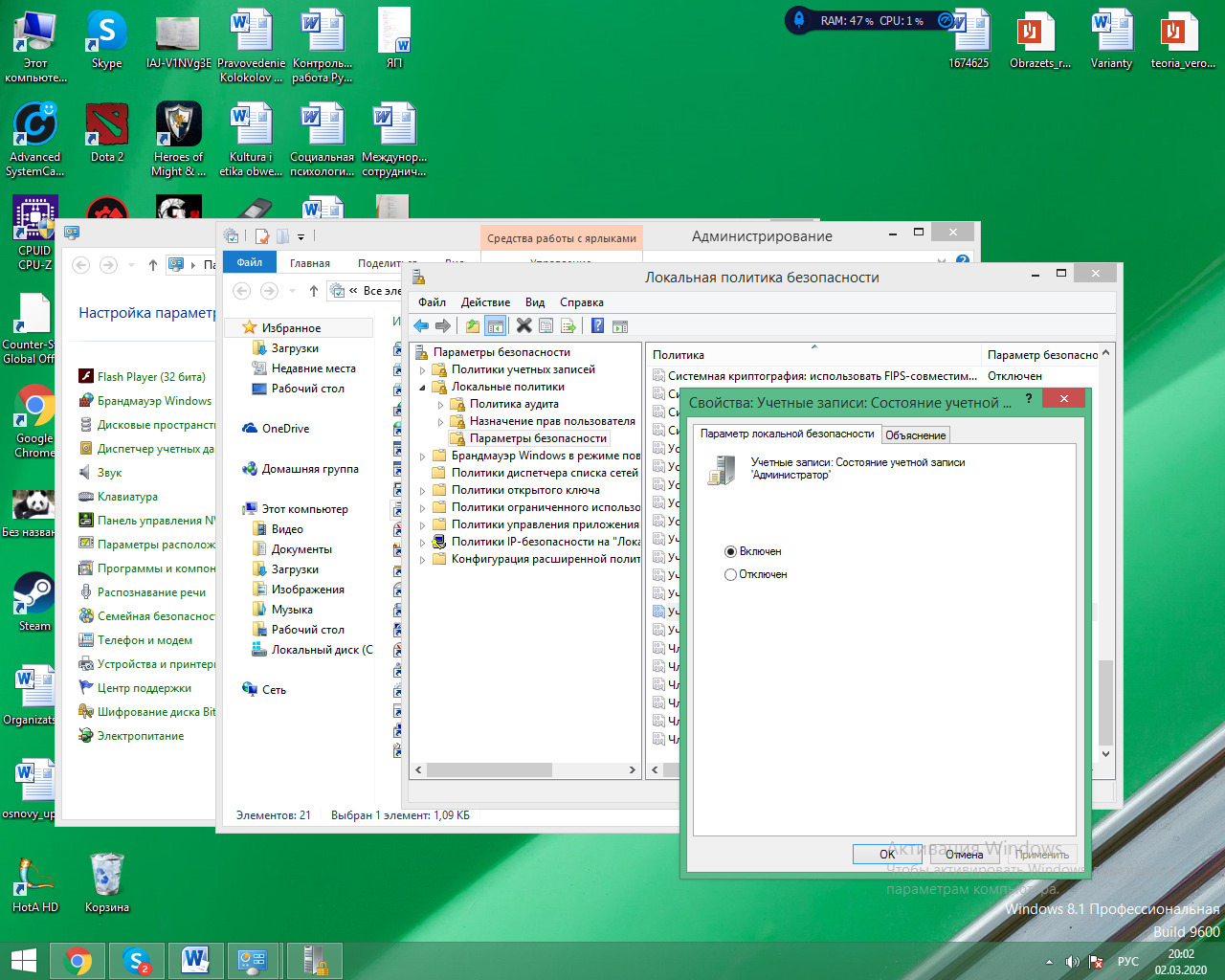

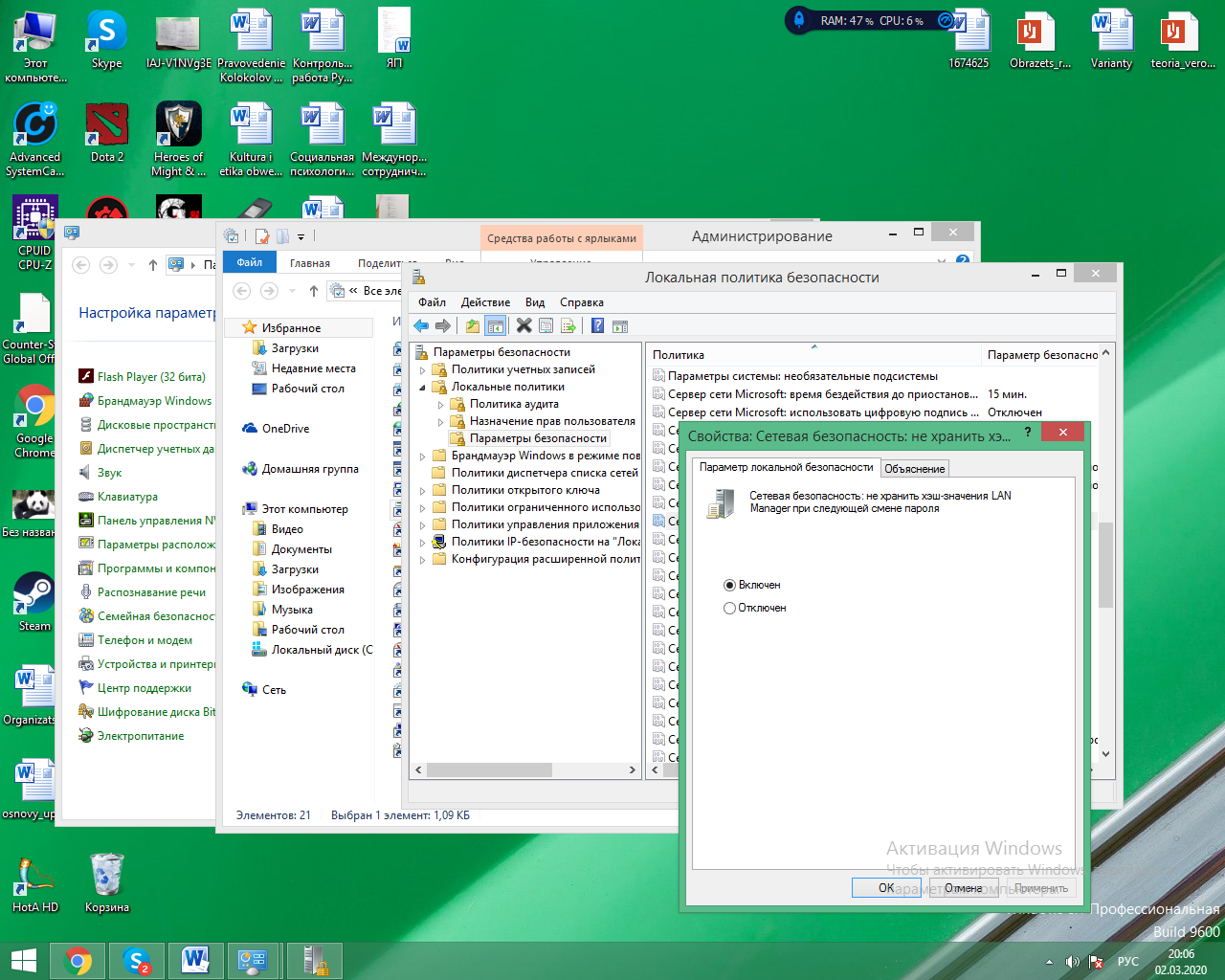

Открыть окно определения параметров политики безопасности (Панель управления | Администрирование | Локальная политика безопасности | Локальные политики | Параметры безопасности);

Установить заголовок «ПРЕДУПРЕЖДЕНИЕ» в качестве значения параметра «Интерактивный вход в систему: заголовок сообщения для пользователей при входе в систему»;

Установить текст «На этом компьютере могут работать только зарегистрированные пользователи!» в качестве значения параметра «Интерактивный вход в систему: текст сообщения для пользователей при входе в систему»;

Установить значение «Включен» для параметра «Интерактивный вход в систему: не отображать последнего имени пользователя»;

Установить значение «Отключен» для параметра «Интерактивный вход в систему: не требовать нажатия CTRL+ALT+DEL»;

Установить значение «7 дней» для параметра «Интерактивный вход в систему: напоминать пользователям об истечении срока действия пароля заранее»;

С помощью раздела Справки Windows «Параметры безопасности» включить в отчет о лабораторной работе пояснения отдельных параметров локальной политики безопасности компьютерной системы и их возможных значений (в соответствии с номером варианта и приложением).

Учетные записи: состояние учетной записи «Администратор»

Устройства: разрешено форматировать и извлекать съемные носители

Контроллер домена: разрешить операторам сервера задавать выполнение заданий по расписанию

Клиент сети Microsoft: использовать цифровую подпись (всегда)

Сетевая безопасность: не хранить хеш-значений LAN Manager при следующей смене пароля

Ответить на вопрос, чем может угрожать неправильное определение данного параметра.

В аудите безопасности Windows компьютер, объекты на компьютере и связанные ресурсы являются основными получателями действий на клиентах, включая приложения, другие компьютеры и пользователей. В случае нарушения безопасности злоумышленники могут использовать другие учетные данные, чтобы скрыть их, или злонамеренные приложения могут олицетворять законных пользователей для выполнения нежелательных задач. Таким образом, наиболее последовательный способ применения политики аудита — это сосредоточиться на компьютере, объектах и ресурсах на этом компьютере.

Кроме того, поскольку возможности политики аудита могут различаться на компьютерах с разными версиями Windows, лучшим способом проверки правильности применения политики аудита является возможность основывать эти параметры на компьютере, а не на пользователе.

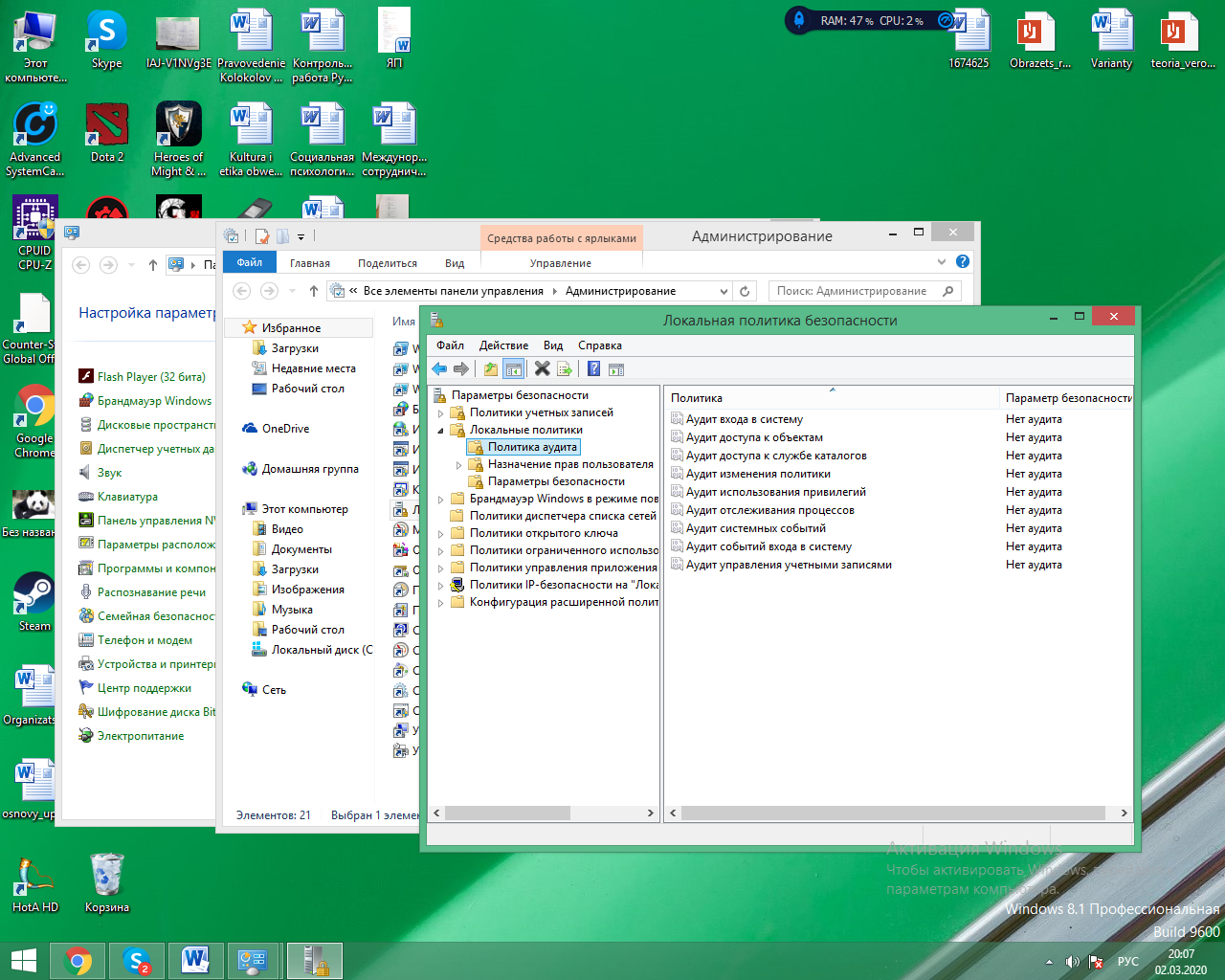

Освоить средства определение политики аудита:

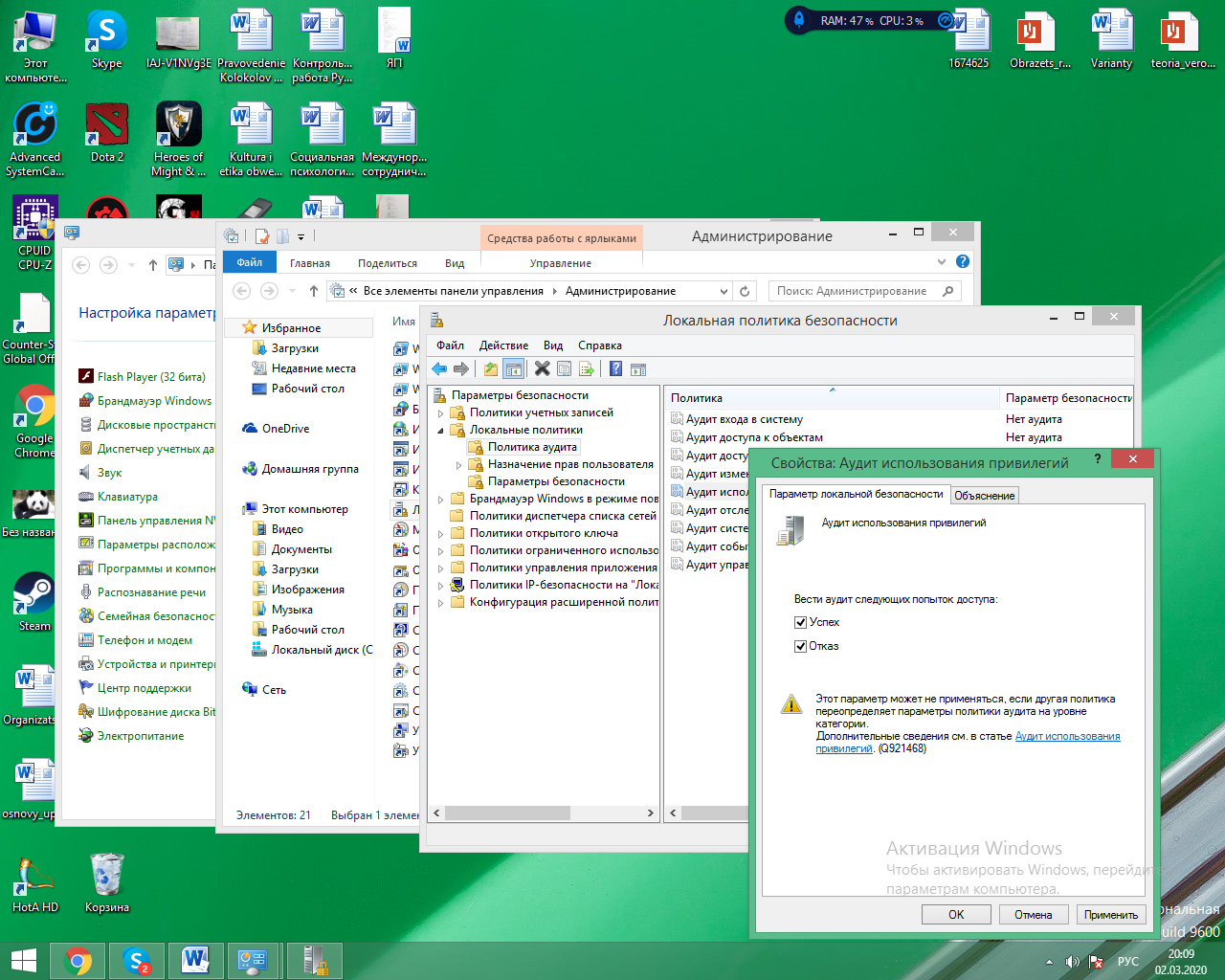

Открыть окно определения параметров политики аудита (Панель управления | Администрирование | Локальная политика безопасности | Локальные политики | Политика аудита);

С помощью параметров политики аудита установить регистрацию в журнале аудита успешных и неудачных попыток:

входа в систему;

изменения политики;

использования привилегий;

событий входа в систему;

управления учетными записями;

открыть окно определения параметров безопасности (Панель управления | Администрирование | Локальная политика безопасности | Локальные политики | Параметры безопасности) и включить в отчет о лабораторной работе ответ на вопрос, какие еще параметры политики аудита могут быть определены;

DCOM

Аудит

Доступ к сети

Завершение работы

Интерактивный вход в систему

Клиент сети Microsoft

Консоль восстановления

Контролер домена

Контроль учетный записей

Параметры системы

Сервер сети Microsoft

Сетевая безопасность

Сетевой доступ

Сетевой сервер

Системная криптография

Системные объекты

Устройства

Учетные записи

Член домена

открыть окно просмотра журнала аудита событий безопасности (Панель управления | Администрирование | Просмотр событий | Безопасность), выполнить команду «Свойства» контекстного меню (или команду Действие | Свойства) и включить в отчет о лабораторной работе ответы на вопросы:

какие еще параметры политики аудита могут быть изменены;

где расположен журнал аудита событий безопасности;

%SystemRoot%\System32\Winevt\Logs\Security.evtx

включить в отчет о лабораторной работе сведения о порядке назначения параметров политики аудита и ответ на вопрос о смысле этих параметров;

открыть окно просмотра журнала аудита событий безопасности (Панель управления | Просмотр событий | Безопасность);

с помощью буфера обмена Windows и соответствующей кнопки в окне свойств события включить в отчет о лабораторной работе полную информацию о нескольких событиях безопасности.

Аудит успеха 07.02.2020 12:01:37 Microsoft Windows security auditing. 5447 Other Policy Change Events

Освоить средства определения политики ограниченного использования программ:

открыть окно определения уровней безопасности политики ограниченного использования программ (Панель управления | Администрирование | Локальная политика безопасности | Политики ограниченного использования программ | Уровни безопасности);

включить в отчет о лабораторной работе пояснения к возможным уровням безопасности при запуске программ и копии соответствующих экранных форм;

открыть окно определения дополнительных правил политики ограниченного использования программ (Панель управления | Администрирование | Локальная политика безопасности | Политики ограниченного использования программ | Дополнительные правила);

включить в отчет о лабораторной работе ответы на вопросы,

какие дополнительные правила для работы с программами могут быть определены (с помощью команд контекстного меню или меню «Действие») и в чем их смысл, а также копии соответствующих экранных форм.

3. ОТВЕТЫНА КОНТРОЛЬНЫЕ ВОПРОСЫ: