Технология VLAN

Реферат по курсу “Вычислительные комплексы и сети”

Выполнила студентка группы ИУ5-61 Выломова Екатерина

МГТУ им.Н.Э.Баумана

Москва-2005 год

Введение

Возможно, вы слышали термин VLAN и удивлены, что же это такое и как вы можете их использовать. Термин VLAN это сокращение от Virtual Local-Area Network и наиболее часто связан с коммутаторами. Используя VLAN, вы можете помочь себе решить технические и производственные проблемы, но они могут быть использованы на ваше усмотрение. Создание очень большого числа VLAN в вашей сети может вызвать административный ночной кошмар. Если ваша организация собирается инвестировать деньги в коммутаторы Уровня 2, которые поддерживают VLAN, используйте преимущества технологии коммутации. Коммутаторы Уровня 2 обеспечивают скорость переправления фреймов, обеспечиваемую средой передачи данных и не дает задержки, которая возникает при использовании традиционных программно-ориентированных методов коммутации при помощи маршрутизаторов. Если вы собираетесь строить коммутируемую сеть, старайтесь по возможности использовать коммутацию Канального Уровня и маршрутизацию Уровня 3 по мере надобности. Существует множество новых продуктов на рынке сетевых продуктов, которые обеспечивают маршрутизацию Уровня 3 на скорости коммутации Уровня 2, но это выходит за границы этой главы.

Это очень важно полностью понимать ваши бизнес потребности и технические требования, когда вы принимаете решение использовать VLAN. Помните, что каждая виртуальная сеть VLAN, которую вы создаете, в сущности, создает сеть Уровня 3, которая должна быть маршрутизирована, поэтому, если вы имеете не только трафик внутри рабочей группы, вам необходимы функции маршрутизации вашей сети. Бурный рост e-mail, сетей Intranet и Internet ведет к бурному росту числа групп серверов. Серверы могут содержать общие файлы, приложения и серверы баз данных, обычно сгруппированные в выделенную сеть или сети VLAN и требует связи с пользователями, выходя за границы VLAN используя маршрутизаторы. Как напоминание, старайтесь разрабатывать вашу конфигурацию как можно более простой и гибкой. Начните с простого, затем внедряйте более комплексную конфигурацию, если существующая конфигурация не удовлетворяет вашим потребностям. Используйте VLAN для того, чтобы сделать вашу жизнь легче, а не тяжелее.

|

|

В этой главе мы рассмотрим преимущества сетей VLAN и их близкую связь с процессом коммутации. Мы будем использовать конфигурацию, основанную на коммутаторах Cisco серии Catalyst 5500.

Коммутация и Виртуальные Локальные сети VLAN

Изначально коммутаторы не обеспечивали возможности создания Виртуальных Локальных сетей, так как они использовались для простой пересылки фреймов между устройствами.Рынок коммутаторов начал быстро расти, когда концентраторы коллективного доступа к среде передачи данных (hubs) начали не справляться с растущими запросами на расширение полосы пропускания сети в связи с использованием приложений клиент-сервер, обеспечивающих Графический Интерфейс Пользователя (GUI).

Ключевая разница между коммутатором и концентратором заключается в том, как они работают с фреймами. Концентратор получает фрейм, затем копирует и передает (повторяет) фрейм во все другие порты. В этом случае сигнал повторяется, в основном продляя длину сетевого сегмента до всех подключенных станций. Коммутатор повторяет фрейм во все порты кроме того, из которого этот фрейм был получен: unicast фреймы (адресованные на конкретный MAC адрес), broadcast фреймы, (адресованные для всех MAC адресов в локальном сегменте), и multicast фреймы (адресованные для набора устройств в сегменте). Это делает их неприемлемыми для большого числа пользователей, так как каждая рабочая станция и сервер, подключенный к коммутатору, должен проверять каждый фрейм для того, чтобы определить, адресован ли этот фрейм ему или нет. В больших сетях, с большим количеством фреймов, обрабатываемых сетевой картой, теряется ценное процессорное время. Это приемлемо для небольших рабочих групп, где передача данных имеет кратковременную "взрывную" природу.

|

|

Коммутатор работает с фреймами "с пониманием" - он считывает MAC адрес входящего фрейма и сохраняет эту информацию в таблице коммутации. Эта таблица содержит MAC адреса и номера портов, связанных с ними. Коммутатор строит таблицу в разделенной памяти и поэтому он знает, какой адрес связан с каким портом. Коммутаторы Catalyst создают эту таблицу, проверяя каждый фрейм, попавший в память, и добавляют новые адреса, которые не были занесены туда ранее. Маршрутизаторы Cisco создали эту таблицу, адресуя ее по содержимому (content-addressable memory). Эта таблица обновляется и строится каждый раз при включении коммутатора, но вы можете настраивать таймер обновления таблицы в зависимости от ваших нужд. Пример 1 показывает CAM таблицу коммутатора Catalyst 5000.

|

|

В этом примере столбец VLAN ссылается на номер VLAN, которой принадлежит порт назначения. Столбец Destination MAC ссылается на MAC адрес, обнаруженный в порту. Помните, что один порт может быть связан с несколькими MAC адресами, поэтому проверьте количество MAC адресов, которое может поддерживать ваш коммутатор. Destination Ports описывает порт, из которого коммутатор узнал MAC адрес.

| Cat5500> show cam dynamic VLAN Destination MAC Destination Ports or VCs ---- ------------------ -----------------------1 00-60-2f-9d-a9-00 3/1 1 00-b0-2f-9d-b1-00 3/5 1 00-60-2f-86-ad-00 5/12 1 00-c0-0c-0a-bd-4b 4/10 Cat5500> |

Пример.1. Cisco CAM table

Далее, коммутатор проверяет MAC адрес назначения фрейма и немедленно смотрит в таблицу коммутации. Если коммутатор нашел соответствующий адрес, он копирует фрейм только в этот порт. Если он не может найти адрес, он копирует фрейм во все порты. Unicast фреймы посылаются на необходимые порты, тогда как multicastи broadcast фреймы передаются во все порты.

Коммутация была объявлена как "новая" технология, которая увеличивает пропускную способность и увеличивает производительность, но на самом деле коммутаторы это высокопроизводительные мосты (bridges) с дополнительными функциями. Коммутация это термин, используемый в основном для описания сетевых устройств Уровня 2, которые переправляют фреймы, основываясь на MAC адресе получателя.

Два основных метода, наиболее часто используемых производителями для передачи трафика это cut-through и store and forward.

Коммутация cut-through обычно обеспечивает меньшее время задержки, чем store-and-forward потому, что в этом режиме коммутатор начинает передачу фрейма в порт назначения еще до того, как получен полностью весь фрейм. Коммутатору достаточно того, что он считал MAC адреса отправителя и получателя, находящиеся в начале Token Ring и Ethernet фреймов. Большинство cut-through коммутаторов начинает пересылку фрейма, получив только первые 30 - 40 байт заголовка фрейма.

Store and forward копирует весь фрейм перед тем, как пересылать фрейм. Этот метод дает большую задержку, но имеет больше преимуществ. Возможности фильтрации, управления и контроля за потоком информации являются главными преимуществами этого метода. В дополнение, неполные и поврежденные фреймы не пересылаются, так как они не являются правильными фреймами. Коммутаторы должны иметь буферную память для чтения и сохранения фреймов во время принятия решения, что увеличивает стоимость коммутатора.

По мере улучшения технологий и захвата рынка новомодной технологией, начали возникать VLAN. Простейший путь понять Виртуальные сети - сравнить их с физической сетью. Физическая сеть может состоять из конечных станций, связанных маршрутизатором (или маршрутизаторами), которые используют одно физическое соединение. VLAN это логическое комбинирование конечных станций в одном сегменте на Уровне 2 и Уровне 3, которые связаны напрямую, без маршрутизатора. Обычно пользователям, разделенным физически, требуется маршрутизатор для связи с другим сегментом. Коммутаторы с возможностью построения VLAN изначально были внедрены в основных учебных городках и небольших рабочих группах. Сначала коммутация разрабатывалась по мере надобности, но сейчас это является обычной практикой внедрять коммутаторы и VLAN в настольных системах.

Каждая рабочая станция в VLAN (и только эти конечные станции) обрабатывают широковещательный трафик, посылаемый другим членам VLAN. Например, рабочие станции A, B, и C присоединены в VLAN 1. VLAN 1 состоит из трех коммутаторов Catalyst 5500. Все коммутаторы расположены на разных этажах и соединены между собой опто-волокном и связаны транковым протоколом. Рабочая станция A присоединена с коммутатором A, рабочая станция B присоединена в коммутатор B и рабочая станция C присоединена в коммутатор C. Если станция A посылает широковещательный пакет, станции B и C получат этот фрейм, даже если они физически присоединены в другие коммутаторы. Рабочая станция D присоединена в коммутатор A, но объявлена в VLAN 2. Когда D посылает широковещательный пакет, станция A не увидит этот трафик, хотя она находится в том же физическом коммутаторе, но так как она находится не в той же виртуальной LAN, коммутатор не будет пересылать этот трафик на A. Помните, что VLAN работают на Уровне 2, поэтому связь между VLAN требует принятия решений маршрутизации на Уровне 3. Так же станции B и C не увидят трафик от станции D.

Виртуальные сети (VLAN) предлагают следующие преимущества:

Контроль за широковещательным трафиком

Функциональные рабочие группы

Повышенная безопасность

Контроль за широковещательным трафиком

В отличие от традиционных LAN, построенных при помощи маршрутизаторов/мостов, VLAN может быть рассмотрен как широковещательный домен с логически настроенными границами. VLAN предлагает больше свободы, чем традиционные сети. Ранее используемые разработки были основаны на физическом ограничении сетей, построенных на основе концентраторов; в основном физические границы LAN сегмента ограничивались эффективной дальностью, на которую электрический сигнал мог пройти от порта концентратора. Расширение LAN сегментов за эти границы требовало использования повторителей (repeaters), устройств, которые усиливали и пересылали сигнал. VLAN позволяет иметь широковещательный домен вне зависимости от физического размещения, среды сетевого доступа, типа носителя и скорости передачи. Члены могут располагаться там, где необходимо, а не там, где есть специальное соединение с конкретным сегментом. VLAN увеличивают производительность сети, помещая широковещательный трафик внутри маленьких и легко управляемых логических доменов. В традиционных сетях с коммутаторами, которые не поддерживают VLAN, весь широковещательный трафик попадает во все порты. Если используется VLAN, весь широковещательный трафик ограничивается отдельным широковещательным доменом.

Функциональные рабочие группы

Наиболее фундаментальным преимуществом технологии VLAN является возможность создания рабочих групп, основываясь на функциональности, а не на физическом расположении или типе носителя. Традиционно администраторы группировали пользователей функционального подразделения физическим перемещением пользователей, их столов и серверов в общее рабочее пространство, например в один сегмент. Все пользователи рабочей группы имели одинаковое физическое соединение для того, чтобы иметь преимущество высокоскоростного соединения с сервером. VLAN позволяет администратору создавать, группировать и перегруппировывать сетевые сегменты логически и немедленно, без изменения физической инфраструктуры и отсоединения пользователей и серверов. Возможность легкого добавления, перемещения и изменения пользователей сети - ключевое преимущество VLAN.

Повышенная Безопасность

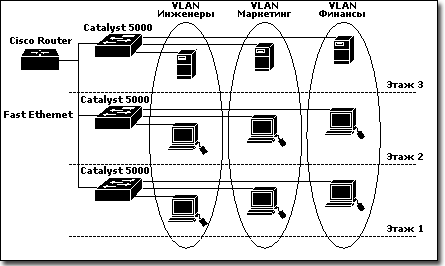

VLAN также предлагает дополнительные преимущества для безопасности. Пользователи одной рабочей группы не могут получить доступ к данным другой группы, потому что каждая VLAN это закрытая, логически объявленная группа. Представьте компанию, в которой Финансовый департамент, который работает с конфиденциальной информацией, расположен на трех этажах здания. Инженерный департамент и отдел Маркетинга также расположены на трех этажах. Используя VLAN, члены Инженерного отдела и отдела Маркетинга могут быть расположены на всех трех этажах как члены двух других VLAN, а Финансовый департамент может быть членом третьей VLAN, которая расположена на всех трех этажах. Сейчас сетевой трафик, создаваемый Финансовым департаментом, будет доступен только сотрудникам этого департамента, а группы Инженерного и отдела Маркетинга не смогут получить доступ к конфиденциальным данным Финансового департамента. Очевидно, есть другие требования для обеспечения полной безопасности, но VLAN может быть частью общей стратегии сетевой безопасности. Показанный ниже рисунок говорит о том, как функционирование VLAN может расширить традиционные границы.

Построение VLAN через физические границы

Когда VLAN объявлены для устройств, они могут быть легко и быстро изменены для добавления, перемещения или изменения пользователя по мере надобности.

Сети VLAN могут быть определены по:

Порту (наиболее частое использование)

MAC адресу (очень редко)

Идентификатору пользователя User ID (очень редко)

Сетевому адресу (редко в связи с ростом использования DHCP)

Порт ориентированная ВЛС

VLAN, базирующиеся на номере порта позволяют определить конкретный порт в VLAN. Порты могут быть определены индивидуально, по группам, по целым рядам и даже в разных коммутаторах через транковый протокол. Это наиболее простой и часто используемый метод определения VLAN. Это наиболее частое применение внедрения VLAN, построенной на портах, когда рабочие станции используют протокол Динамической Настройки TCP/IP (DHCP).

Этот тип виртуальных локальных сетей (ВЛС) определяет членство каждой ВЛС на основе номера подключенного порта. Смотрите следующий пример порт ориентированной ВЛС.

Пример 1. Порты 3,6,8 и 9 принадлежат к VLAN1 а порты 1,2,4,5 и 7 принадлежат к VLAN2

Таблица 1. Членство в каждой ВЛС определяется номером порта

| PORT # | |||||||||

| VLAN 1 | X | X | X | X | |||||

| VLAN 2 | X | X | X | X | X |

На рисунке 1 показан пример реализации порт ориентированной ВЛС (на основе коммутатора SXP1224WM и двухскоростного концентратора DX2216 фирмы Compex).

Рис. 1. Пример порт ориентированной ВЛС

В этом примере два концентратора DX2216 подключены к отдельным портам коммутатора SXP1224WM. Так как порт ориентированная ВЛС определяет членство VLAN на основе номера порта, то все рабочие станции подключенные к портам концентратора (DX2216) принадлежат к одной VLAN. В нашем случае, рабочие станции подключенные через концентратор DX2216 к 1 порту коммутатора принадлежат VLAN2, а рабочие станции подключенные через концентратор DX2216 к 3 порту коммутатора принадлежат к VLAN1. Так как эти автоматизированные рабочие места связаны через концентратор DX2216, они должны быть физически размещены недалеко друг от друга. С другой стороны, есть 7 рабочих мест станций, подключенных непосредственно к портам коммутатора (Private Port Switching). Рабочие места подключены к портам 6,8 и 9 коммутатора SXP1224WM физически отдалены от других станций (подключенных через концетратор), тем не менее, все они принадлежат VLAN2.

Для одного коммутатора SXP1224WM максимальное число пользователей с непосредственным (не разделяемым) подключением к коммутируемому порту - 24, по числу портов у этого коммутатора. Как же VLAN может быть реализована, если использован больше чем один коммутатор типа SXP1224WM и пользователи одной VLAN подключены к разным коммутаторам?

На рисунке 2 показан пример подключения пользователей VLAN через несколько коммутаторов.

Рис.2 Сеть VLAN с использованием нескольких коммутаторов.

VLAN членство для этого примера показываются в таблице 2 и 3.

Таблица 2. VLAN членство SXP1224WM *1

| PORT # | |||||||||

| VLAN 1 | X | X | X | X | X | ||||

| VLAN 2 | X | X | X | X |

Таблица 3. VLAN членство SXP1224WM *2

| PORT # | |||||||

| VLAN 1 | X | X | X | ||||

| VLAN 2 | X | X | X | X |

В этом примере на обоих коммутаторах определенны две общие виртуальные подсети (VLAN). VLAN1 в коммутаторе #1 и VLAN1 в коммутаторе #2 есть та же самая общая VLAN, для которой должен быть определен общий порт. В этом случае, порт 6 на коммутаторе #1 и порт 7 на коммутаторе #2 члены VLAN1 и эти порты (порт 6 коммутатора #1 и порт 7 коммутатора #2) связаны вместе. Принимая во внимание, что порт 7 коммутатора #1 и порт 8 коммутатора #2 члены VLAN2, они связаны тоже вместе.

ВЛС по MAC-адресу

VLAN, базирующиеся на MAC адресах,имеют целый ряд преимуществ и недостатков.Во-первых,при смене пользователем физического расположения,она автоматически переключается, т.е. позволяет пользователям находиться в той же VLAN, даже если пользователь перемещается с одного места на другое. Этот метод требует, чтобы администратор определил MAC адрес каждой рабочей станции и затем внес эту информацию в коммутатор. Этот метод может вызвать большие трудности при поиске неисправностей, если пользователь изменил MAC адрес,а также при большом количестве пользователей Любые изменения в конфигурации должны быть согласованы с сетевым администратором, что может вызывать административные задержки.

ВЛС по сетевому адресу

Виртуальные сети, базирующиеся на сетевых адресах, позволяют пользователям находиться в той же VLAN, даже когда пользователь перемещается с одного места на другое. Этот метод перемещает VLAN, связывая ее с сетевым адресом Уровня 3 рабочей станции для каждого коммутатора, к которому пользователь подключен. Этот метод может быть очень полезным в ситуации, когда важна безопасность и когда доступ контролируется списками доступа в маршрутизаторах. Поэтому пользователь "безопасной" VLAN может переехать в другое здание, но остаться подключенным к тем же устройствам потому, что у него остался тот же сетевой адрес. Сеть, построенная на сетевых адресах, может потребовать комплексного подхода при поиске неисправностей.

ВЛС по IP адресу

Виртуальные сети, базирующиеся на IP-адресах, представляют собой необычный подход к определения VLAN, хотя фундаментальная концепция широковещательных доменов все же сохраняется. При посылке IP-пакета через многовещатель, он автоматически пересылается на адрес, который является прокси-сервером для четко определенной группы IP-адресов, назначающихся динамически. Каждой рабочей станции дается возможность соединиться с определенной IP-группой путем утвердительного ответа на широковещательные уведомления(сигналы которого инициализируют группу). Все рабочие станции, объединенные в одну IP-группу,могут быть рассмотрены как члены одной и той же VLAN. Однако, они являются членами определенной мультивещательной IP-группы только на данный момент времени. Поэтому, динамическая природа VLANs, определенная широковещательными IP-группами, разрешает высокую степень гибкости и чувствительность в применении.

2. Протокол Spanning-Tree и сети VLAN

Протокол Spanning-Tree позволяет иметь избыточные физические связи в мостовых сетях, но иметь только одно физическое соединение, пересылающее фреймы. Этот протокол переводит избыточные физические соединения с сегментом назначения в режим блокирования. Когда происходят события, изменяющие топологию сети, STP протокол производит ре-калькуляцию, какие соединения будут переправлять фреймы, а остальные останутся в заблокированном состоянии. Имеется два главных метода мостового соединения - прозрачное (transparent) и маршрутизируемое источником (source-route). STP протокол используется в прозрачном мостовом соединении для избежания циклов в сетевых сегментах, обеспечивая также избыточность на случай неисправностей.

Прозрачное мостовое соединение в основном используется в окружении Ethernet. Этот метод возлагает ответственность за определение пути от источника к приемнику на мост. Ethernet фреймы не содержат поле RIF информации о маршруте (Routing Information Field) как, например, фреймы Token Ring, поэтому устройства просто посылают фреймы и подразумевают, что они достигнут пункта назначения. Процесс, используемый мостами для переправки фреймов, подобен тому, как работают коммутаторы Уровня 2. Прозрачное объединение проверяет входящие фреймы и запоминает MAC адрес получателя. Мост ищет этот адрес в таблице; Если он нашел его, он переправляет фрейм в соответствующий порт. Если MAC адрес не был найден, он копирует и переправляет фрейм во все порты, кроме того, из которого фрейм пришел.

Соединение, маршрутизируемое источником, используется в окружении Token Ring. Этот метод возлагает ответственность поиска устройства назначения на передающую станцию. Устройство Token Ring посылает тестовый фрейм для определения, располагается ли устройство назначения в локальном кольце. Если не было получено ответа, устройство посылает поисковый фрейм как широковещательный пакет. Широковещательный пакет пересекает сеть через другие мосты и каждый мост добавляет номер кольца и номер моста, в котором это кольцо существует пока фрейм не достигнет получателя. Комбинация номера кольца и номера моста содержится в поле RIF. Устройство-получатель отвечает на поисковый фрейм и, в конечном счете, устройство-источник получает фрейм-ответ. Теперь связи начинается с того, что каждая станция добавляет поле RIF в каждый фрейм. Соединение, маршрутизируемое источником, переправляет фреймы, основываясь на информации поля RIF, и не строит таблицу MAC адресов и портов, так как конечные устройства обеспечивают информацию о пути от источника к приемнику в поле RIF.

Для обсуждения мы рассмотрим проблему, связанную с циклами и прозрачным объединением сетей, так как это наиболее распространено сегодня. Представьте себе два сетевых сегмента, сегмент A и сегмент B с одной рабочей станцией в каждом: станция A и станция B соответственно. Два прозрачных моста присоединены к обоим сегментам A и B, создавая цикл в сети. Станция A посылает широковещательный фрейм для станции B, и оба моста считывают фрейм с их сегмента A и переправляют его в сегмент B. Оба моста связывают адрес станции A с их сегментом A в таблице адресов. Ethernet фрейм имеет адресом источника станцию A и адресом получателя широковещательный адрес. После того, как мосты переправили фрейм в сегмент B, он имеет тот же адрес отправителя и получателя, так как мосты работают на Уровне 2 и не изменяют адресов, когда переправляют фреймы. Фрейм, полученный обоими мостами в сегменте B, аккуратно переправляется назад в сегмент A, так как моты переправляют фреймы на все остальные порты. В дополнение, мосты обновляют их таблицы, связывая адрес станции A с их интерфейсом сегмента B. Мосты будут продолжать переправлять эти фреймы снова и снова. Очевидно, что это приведет к снижению производительности сети, так как каждое устройство в сети будет обрабатывать эти фреймы снова и снова, теряя процессорное время на каждом устройстве и уменьшая пропускную способность сети. Этот пример проиллюстрирован ниже.

Избыточная топология с циклами

Главной причиной разработки протокола Spanning-Tree Protocol было устранение циклов в сети. Протокол Spanning-Tree гарантирует отсутствие циклов, блокируя один из портов моста ("blocking mode"), предотвращая передачу пакетов. Обратите внимание, что блокировка может быть снята, если текущий активный порт переходит в нерабочее состояние. Когда происходит изменение топологии сети, мост производит ре-калькуляцию состояния, рассылая пакеты BPDU (Bridge Protocol Data Units). При помощи BPDU, мосты обмениваются информацией, определяя, какие порты нужно блокировать.

Сейчас, когда мы понимаем основы Spanning Tree, как это относится к коммутаторам. Коммутаторы функционируют подобно мостам, поэтому каждый коммутатор принимает участие в процессе spanning-tree, если это не отключено в конфигурации. Вы должны иметь достаточно оснований для того, чтобы запретить обработку spanning tree на вашем коммутатору, так как это может вызвать серьезные проблемы. Коммутаторы гарантируют отсутствие циклов в топологии, используя алгоритм spanning-tree (STA). Алгоритм spanning-tree осуществляет топологию без циклов для каждой сети VLAN, настроенной в вашем коммутаторе. Поэтому присоединение любых сетевых устройств (кроме серверов или рабочих станций) может вызвать цикл в вашей сети, если запрещена обработка протокола spanning-tree. Главная проблема, создаваемая циклами в сети, это широковещательный шторм (broadcast storm). Это состояние сети, когда коммутаторы или мосты продолжают переправлять широковещательные пакеты во все подключенные порты; другие коммутаторы и мосты, присоединенные в ту же сеть, создавая цикл, продолжают переправлять те же фреймы назад в посылающий коммутатор или мост. Эта проблема сильно уменьшает производительность сети, так как сетевые устройства постоянно заняты копированием широковещательных пакетов во все порты.

3. Настройка VLAN по умолчанию

Коммутаторы Catalyst имеют несколько VLAN, объявленных по умолчанию. Сеть VLAN 1 объявлена всегда, и все активные порты сгруппированы в нее по умолчанию. Если вам требуется добавить больше виртуальных сетей, вам нужно создать их, используя команду SET VLAN. VLAN 1 будет показываться, используя имя DEFAULT в любой команде SHOW VLAN. Дополнительно объявлены сети VLAN 1002 – 1005 для FDDI и Token Ring. Вам не нужно волноваться об удалении этих сетей, так как они являются частью конфигурации по умолчанию. В примере ниже показана такая конфигурация.

| Cat5500> (enable) show vlan VLAN Name Status Mod/Ports, Vlans ----- ------------------------- ---------- ----------------- -----1 default active 1/1-2 3/1-24 4/1-24 1002 fddi-default active 1003 token-ring-default active 1004 fddinet-default active 1005 trnet-default active VLAN Type SAID MTU Parent RingNo BrdgNo Stp BrdgMode Trans1 Trans2 ---- ----- ------ ---- ------- ------- ------- ------ -------- ------ -----1 enet 100001 1500 - - - - - 0 0 1002 fddi 101002 1500 - 0x0 - - - 0 0 1003 trcrf 101003 1500 0 0x0 - - - 0 0 1004 fdnet 101004 1500 - - 0x0 - 0 0 1005 trbrf 101005 1500 - - 0x0 - 0 0 VLAN AREHops STEHops Backup CRF ---- ------- ------- ---------1003 7 7 off Cat5500> (enable) |

Просмотр сетей VLAN в Catalyst 5500

4. Настройка сетей VLAN через домены

Разработка любой сетевой конфигурации должна включать в себя сбор информации о потребностях пользователей для наиболее эффективного, простого и логичного использования сетевых ресурсов. Перед тем, как создавать VLAN в ваших коммутаторах, вы должны затратить время для создания логической схемы вашей сети. Полезные вопросы, на которые стоит ответить:

Сколько пользователей будет в каждой VLAN?

Разделены ли VLAN физически?

Сколько требуется усилий для создания новой VLAN?

Для обмена информацией о VLAN между коммутаторами вы должны создать транковые порты. Транковый порт это порт или группа портов, используемые для передачи информации о VLAN в другие сетевые устройства, присоединенные к этому порту и использующие транковый протокол. Транковый протокол это "язык", который коммутаторы используют для обмена информацией о VLAN. Примеры транковых протоколов - ISL и IEEE 802.1Q. Обратите внимание, что обычные порты не рекламируют информацию о VLAN, но любой порт может быть настроен для приема/передачи информации о VLAN. Вы должны активизировать транковый протокол на нужных портах, так как он выключен по умолчанию. Транковый порт это порт, предназначенный исключительно для пересылки VLAN информации используя транковый протокол. Cisco коммутаторы в основном используют протокол Inter-Switch Link (ISL) для обеспечения совместимости информации.

Для автоматического обмена информацией о VLAN через транковые порты, вам нужно настроить Cisco VLAN Trunk Protocol (VTP), который позволяет коммутаторам посылать информацию о VLAN в форме "рекламы" соседним устройствам. Передаваемая информация включает домен, номер версии, активные VLAN и другую информацию. Вы настроите сервер и, по выбору, клиентов. Преимуществом использования VTP является то, что вы можете контролировать добавление, удаление или изменение сетей VLAN в дизайне вашего коммутатора. Недостатком является ненужный трафик, создаваемый на транковых портах для устройств, которым возможно не нужна эта информация. Коммутаторы Cisco возможность ограничения VLAN информации, пересылаемой через транковый порт, используя возможность "отсечения" (pruning option). Используя VTP, вы можете гарантировать, что ваш VLAN дизайн будет распространен во все коммутаторы, использующие протокол VTP в том же домене. VTP посылает VLAN информацию через транковые порты на групповой адрес (multicast address), но не пересылает ее на обычные (не транковые) порты коммутатора.

Другая возможность - настройка коммутатора для режима прозрачной передачи и настройка каждой VLAN в каждом коммутаторе вручную. Это очень важное решение в разработке вашей сети. Если ваша сеть будет содержать много коммутаторов, содержащих много виртуальных сетей, расположенных в разных коммутаторах, возможно, имеет смысл использовать VTP. Если ваша сеть останется достаточно статической, VLAN не будут добавляться или изменяться по отношению к начальной конфигурации, прозрачное соединение может работать лучше. VTP требует использования программы сетевого управления Cisco VLAN Director для управления вашими коммутаторами. Если вы беспокоитесь об административном управлении, VTP может обеспечить решение проблемы. Вы имеете возможность установить пароль на VTP домен для контроля изменения VLAN информации вашей сети. Дополнительно, оставив активными опции по умолчанию в ваших основных коммутаторах, вы можете контролировать процесс обновления информации. После настройки ваших коммутаторов как VTP серверов, остальные коммутаторы вашей сети могут быть настроены как клиенты, которые только получают VLAN информацию.

Настройка VTP

Загрузитесь в коммутатор, используя консольный порт. Если у коммутатора настроен IP адрес и маршрут по умолчанию (default route),вы можете использовать Telnet.

Перейдите в привилегированный режим (enable mode).

Объявите VTP домен, набрав команду set vtp domain name.

Вы можете разрешить режим отсечения (pruning), набрав set vtp pruning enable.

Вы можете установить пароль, набрав set vtp password password.

Создайте VLAN, набрав set vlan 2.

Проверьте, что вы настроили VTP, используя команду SHOW VTP STATISTICS, как показано ниже.

| Cat5500> (enable) show vtp statistics VTP statistics: summary advts received 0 subset advts received 0 request advts received 0 summary advts transmitted 3457 subset advts transmitted 13 request advts transmitted 0 No of config revision errors 0 No of config digest errors 0 VTP pruning statistics: Trunk Join Trasmitted Join Received Summary advts received from non-pruning-capable device -------- --------------- ------------- --------------------------1/1-2 0 0 0 Cat5500> (enable) |

Отображение VTP статистики в коммутаторе Catalyst 5500

Результат выполнения команды SHOW VTP DOMAIN показан ниже. Имя домена задается, когда вы используете команду SET VTP DOMAIN. Локальный режим определяет режим сервера, клиента или прозрачный режим. Серверы могут обновлять VLAN информацию в VTP домене; клиенты только получают VLAN информацию. Поле Vlan-Count показывает число сетей VLAN, настроенных в коммутаторе.

| Cat5500> (enable) show vtp domain Domain Name Domain Index VTP Version Local Mode Password ------------------------------ ------------ ----------- ----------- -------Cisco 1 2 server Vlan-count Max-vlan-storage Config Revision Notifications ---------- ---------------- --------------- ------------6 1023 4 disabled Last Updated V2 Mode Pruning PruneEligible on Vlans --------------- -------- -------- ------------------------172.16.21.252 disabled disabled 2-1000 Cat5500> (enable) |

Отображение VTP конфигурации в коммутаторе Catalyst 5500

Другой возможностью при настройке VLAN является использование дружественных имен при добавлении сетей VLAN в вашу сеть. На практике, проще использовать номера и документировать то, что вы настроили в ваших коммутаторах. Это может быть проще для пользователей, ссылаться на VLAN 1 как на Marketing VLAN, или ссылаться на VLAN 2 как на Sales VLAN. Если ваша организация решила вложить деньги в Cisco Route Switch Module (RSM), вы, возможно, захотите заняться цифровой схемой вашей VLAN. RSM это полнофункциональный Cisco маршрутизатор, устанавливаемый в коммутатора серии Catalyst 5x00. RSM не имеет внешних интерфейсных портов, потому что он имеет интерфейс на соединительной плате коммутатора Catalyst. Интерфейсы настраиваются как сети VLAN в карте RSM, и согласуется с виртуальными сетями, объявленными в вашем коммутаторе Catalyst. Для административных целей проще ссылаться на цифры, поэтому если пользователи находятся в VLAN 2, вам проще запомнить, какой интерфейс маршрутизатора нужно проверить для решения проблем. Однако если вы решили использовать дружественные имена, коммутатор Catalyst будет поддерживать и их.

Настройка сетей VLAN, используя имена

Загрузитесь в коммутатор, используя консольный порт. Если у коммутатора настроен IP адрес и маршрут по умолчанию (default route),вы можете использовать Telnet.

Перейдите в привилегированный режим (enable mode).

Разрешите протокол VTP версии 2, набрав set vtp v2 enable.

Объявите VTP домен, набрав set vtp domain name.

Переведите коммутатор в режим сервера, набрав set vtp mode server.

Вы можете разрешить режим отсечения (pruning), набрав set vtp pruning enable.

Вы можете установить пароль, набрав set vtp password password.

Создайте виртуальную сеть VLAN, набрав set vlan 2 name vlan_name state active.

Если вы хотите задать имя вашей VLAN, убедитесь, что вы использовали параметр NAME и имя сети VLAN на 8 шагу.

Группирование портов коммутатора в сети VLAN

Следующим шагом является назначение портов в вашу VLAN. Эта опция обеспечивает гибкость при эффективном назначении портов коммутатора в требуемую VLAN без потери портов. Предположим, вы имеете Catalyst 5500 с десятью 24-портовыми картами, всего 240 портов. Теперь предположим, что вы имеете 60 пользователей в VLAN 1 и ожидаете, что их число возрастет до 150. Также вы имеете 40 пользователей в VLAN 2 и ожидаете их рост до 8080. Вы могли бы определить точно 60 портов в VLAN 1 и 40 портов в VLAN 2, или вы можете назначить дополнительные порты в сети VLAN, учитывая их предстоящий рост.

На практике бывает легче объявить дополнительные порты в каждой VLAN и сгруппировать их по физическим картам для уменьшения бремени администрирования. Например, назначить в вашу VLAN 1 порты последовательно, начиная с порта 1 до порта 24 карты номер 3. Повторив это назначение VLAN 1 для карт 4, 5, 6, 7 и 8 вы подключите 144 точки в VLAN 1. Теперь назначьте порты с 1 по 24 карты номер 9 и повторите это для карт 10, 11 и 12 и вы будете иметь 96 портов в VLAN 2. Рисунок ниже иллюстрирует эти две VLAN и связанные с ними порты.

Назначение портов в VLAN

Последовательное назначение портов будет поддерживать ваши ежедневные затраты на администрирование минимальными. Что проще понять - две VLAN, назначенные последовательно в коммутаторе или разбросанные по разным картам. Например, это будет выглядеть странно, если VLAN 1 была назначена для карт 3 – 6 и VLAN 2 для карт 7 – 8. Затем VLAN 1 добавляет 24 пользователя в карту 9. Теперь очень важно, чтобы ваша документация выросла. Что, если вы заболели, и человек без соответствующего опыта добавил пользователей в VLAN 2, но подключил их в карту, назначенную в VLAN 1. Помните: делайте все простым.

Важно обращать внимание на разные опции группирования портов коммутатора в зависимости от типа линейной карты. Catalyst 5000 24 Port 10/100 Dedicated Switch Module позволяет вам назначать каждый порт в отдельную VLAN, если необходимо. Модуль коммутатора Catalyst 5000 «24 Port 100 Mb Group Switching Module» содержит три переключаемых порта для 24 пользовательских портов. Порты 1 – 8 связаны с коммутируемым портом #1, порты 9 – 16 связаны с портом #2 и порты 17 – 24 связаны с портом #3. Поэтому вы можете объявить максимум три различных VLAN в модуле групповой коммутации. Потратьте время для изучения руководства по настройке для понимания того, какие возможности группирования портов в VLAN поддерживается картой.