ЛАБОРАТОРНАЯ РАБОТА №3

Формирование структуры затрат. Оценка общих затрат

На информационную безопасность

Цель работы: Изучить особенности формирования затрат на обеспечение информационной безопасности. Научиться формировать структуру затрат на информационную безопасность в конкретной системе.

Задачи работы:

− изучить подходы к определению затрат на информационную безопасность;

− освоить навыки разработки структуры затрат, оптимальной по отношению к ценности самой информации;

провести анализ затрат в готовой системе защиты информации согласно методике

оценки совокупной стоимости владения (ССВ) компании Gartner Group.

Теоретические аспекты содержания практической работы

Классификация затрат условна, так как сбор, классификация и анализ затрат на информационную безопасность — внутренняя деятельность предприятий, и детальная разработка перечня зависят от особенностей конкретной организации. Самое главное при определении затрат на систему безопасности — взаимопонимание и согласие по статьям расходов

внутри предприятия. Кроме того, категории затрат должны быть постоянными и не должны

дублировать друг друга.

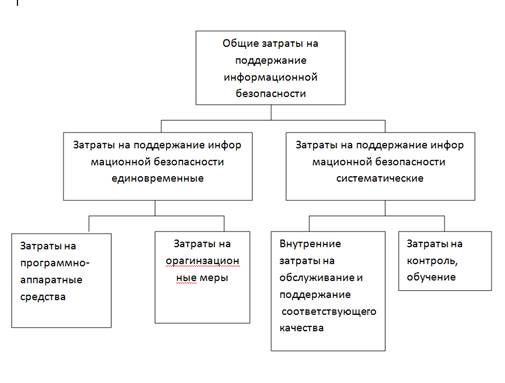

Пример классификации:

Примерный перечень затрат организации на обеспечение ИБ (контроль)

Для случая, когда основы политики безопасности на предприятии сформированы. Систематические затраты на ИБ можно разбить на следующие группы.

Затраты на обслуживание системы безопасности (затраты на предупредительные мероприятия)

Управление системой защиты информации:

• Затраты на планирование системы защиты информации предприятия.

• Затраты на изучение возможностей информационной инфраструктуры

предприятия по обеспечению безопасности информации ограниченного распространения.

• Затраты на осуществление технической поддержки производственного

персонала при внедрении средств защиты и процедур, а также планов по защите информации.

• Проверка сотрудников на лояльность, выявление угроз безопасности.

• Организация системы допуска исполнителей и сотрудников конфиденциального делопроизводства с соответствующими штатами и оргтехникой.

Регламентное обслуживание средств защиты информации:

• Затраты, связанные с обслуживанием и настройкой программно-

технических средств защиты, операционных систем и используемого сетевого оборудования. Затраты, связанные с организацией сетевого взаимодействия и безопасного использования информационных систем.

• Затраты на поддержание системы резервного копирования и ведение архива данных.

• Проведение инженерно-технических работ по установлению сигнализации, оборудованию хранилищ конфиденциальных документов, защите телефонных линий связи, средств вычислительной техники и т. п.

Аудит системы безопасности:

• Затраты на контроль изменений состояния информационной среды

предприятия.

• Затраты на систему контроля за действиями исполнителей.

Обеспечение должного качества информационных технологий:

• Затраты на обеспечение соответствия требованиям качества информационных технологий, в том числе анализ возможных негативных аспектов информационных технологий, которые влияют на целостность и доступность информации.

• Затраты на доставку (обмен) конфиденциальной информации.

• Удовлетворение субъективных требований пользователей: стиль, удобство интерфейсов и др.

Обеспечение требований стандартов:

• Затраты на обеспечение соответствия принятым стандартам и требованиям, достоверности информации, действенности средств защиты.

Обучение персонала:

• Повышение квалификации сотрудников предприятия в вопросах ис-

пользования имеющихся средств защиты, выявления и предотвращения угроз безопасности.

• Развитие нормативной базы службы безопасности.

Затраты на контроль:

• Плановые проверки и испытания.

• Затраты на проверки и испытания программно-технических средств защиты информации.

• Затраты на проверку навыков эксплуатации средств защиты персоналом

предприятия.

• Затраты на обеспечение работы лиц, ответственных за реализацию конкретных процедур безопасности по подразделениям.

• Оплата работ по контролю правильности ввода данных в прикладные

системы.

• Оплата инспекторов по контролю требований, предъявляемых к защитным средствам при разработке любых систем (контроль выполняется на стадии проектирования и спецификации требований).

Внеплановые проверки и испытания:

• Оплата работы испытательного персонала специализированных организаций.

• Обеспечение испытательного персонала (внутреннего и внешнего) материально-техническими средствами.

Контроль за соблюдением политики ИБ:

• Затраты на контроль реализации функций, обеспечивающих управление

защитой коммерческой тайны.

• Затраты на организацию временного взаимодействия и координации

между подразделениями для решения повседневных конкретных задач.

• Затраты на проведение аудита безопасности по каждой автоматизиро-

ванной информационной системе, выделенной в информационной среде предприятия.

Материально-техническое обеспечение системы контроля доступа к объектам и ресурсам предприятия.

Затраты на внешний аудит:

• Затраты на контрольно-проверочные мероприятия, связанные с лицензионно-разрешительной деятельностью в сфере защиты информации.

Пересмотр политики информационной безопасности предприятия (проводится периодически):

• Затраты на идентификацию угроз безопасности.

• Затраты на поиск уязвимостей системы защиты информации.

• Оплата работы специалистов, выполняющих работы по определению

возможного ущерба и переоценке степени риска.

Затраты на ликвидацию последствий нарушения режима ИБ:

• Восстановление системы безопасности до соответствия требованиям

политики безопасности.

• Установка патчей или приобретение последних версий программных

средств защиты информации.

• Приобретение технических средств взамен пришедших в негодность.

• Проведение дополнительных испытаний и проверок технологических

информационных систем.

• Затраты на утилизацию скомпрометированных ресурсов.

Восстановление информационных ресурсов предприятия:

• Затраты на восстановление баз данных и прочих информационных массивов.

• Затраты на проведение мероприятий по контролю достоверности данных, подвергшихся атаке на целостность.

Затраты на выявление причин нарушения политики безопасности:

• Затраты на проведение расследований нарушений политики безопасности (сбор данных о способах совершения, механизме и способах сокрытия неправомерного деяния. поиск следов, орудий и предметов посягательства; выявление мотивов неправомерных действий и т. д.).

• Затраты на обновление планов обеспечения непрерывности деятельности службы безопасности.

Затраты на переделки:

• Затраты на внедрение дополнительных средств защиты, требующих существенной перестройки системы безопасности.

• Затраты на повторные проверки и испытания системы защиты информации.

Внешние затраты на ликвидацию последствий нарушения политики безопасности:

• Обязательства перед государством и партнерами.

• Затраты на юридические споры и выплаты компенсаций.

• Потери в результате разрыва деловых отношений с партнерами.

Потеря новаторства:

• Затраты на проведение дополнительных исследований и разработки новой рыночной стратегии.

• Отказ от организационных, научно-технических или коммерческих решений, ставших неэффективными в результате утечки сведений и затраты на разработку новых средств ведения конкурентной борьбы.

• Потери от снижения приоритета в научных исследованиях и невозможности патентования и продажи лицензий на научно-технические достижения.

Прочие затраты:

• Заработная плата секретарей и служащих, организационные и прочие

расходы, которые непосредственно связаны с предупредительными мероприятиями.

Другие виды возможного ущерба предприятию, в том числе связанные с невозможностью выполнения функциональных задач, определенных его Уставом.

Задание:

1. Проанализировать деятельности организации в рамках обеспечения информационной безопасности и системы защиты информации.

2. Выделить элементы затрат организации на обеспечения информационной безопасности.

3. Построить схему структуры затрат, проанализировать величину достигнутого уровня

защиты информации в зависимости от двух параметров (используемых ресурсов и эффективности механизма защиты).

Для выполнения практического задания необходимо выбрать конкретную организацию

и провести анализ обеспечения информационной безопасности на основе двух основных параметров (используемых ресурсов и эффективности механизма защиты).

На основе примера, представленного в теоретической части данной работы, разработать структуру затрат для организации с помощью MS Visio.

Перевести укрупненный расчет единовременных и систематических затрат.

Вопросы для самоконтроля

1. Какие категории расходов рассматриваются в рамках методики total cost of ownership

(ТСО) или совокупная стоимость владения, позволяющая оценить затраты, связанные с

использованием всех составляющих элементов ИС за период их жизненного цикла?

2. Основные направления снижения ТСО и минимизации затрат?

3. Что включают затраты на восполнение потерь от несанкционированного доступа к ин-

формационным ресурсам?