РОСТОВСКИЙ ФИЛИАЛ

Кафедра информационных таможенных технологий и информатики

УТВЕРЖДЕНО

на заседании кафедры,

протокол от 30.01.2014, №6

Заведующий кафедрой

доктор технических наук, доцент

П.Н. Башлы

«30» января 2014 г.

ПРАКТИЧЕСКОЕ ЗАНЯТИЕ № 2

На тему: Настройка параметров идентификации и аутентификации операционной системы Windows.

Тема № 1.2. Государственная система обеспечения информационной безопасности РФ.

Модуль №1. Основы информационной безопасности.

Дисциплина ОСНОВЫИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ В ТАМОЖЕННЫХ ОРГАНАХ РФ

Авторы: Башлы Петр Николаевич

Учебные вопросы:

1. Изучение параметров Политики паролей.

2. Изучение параметров Политики блокировки учетных записей.

3. Практика управления параметрами идентификации и аутентификации.

|

Государственное казенное образовательное учреждение

высшего профессионального образования

РОССИЙСКАЯ ТАМОЖЕННАЯ АКАДЕМИЯ

РОСТОВСКИЙ ФИЛИАЛ

Кафедра информационных таможенных технологий и информатики

УТВЕРЖДАЮ

Заведующий кафедрой

доктор технических наук, доцент

П.Н. Башлы

«30» января 2014 г.

ПЛАН

Проведения практического занятия №2

По дисциплине ОСНОВЫИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ В ТАМОЖЕННЫХ ОРГАНАХ РФ

Модуль №1. Основы информационной безопасности.

Тема № 1.2. Государственная система обеспечения информационной безопасности РФ.

Практическое занятие № 2. Настройка параметров идентификации и аутентификации операционной системы Windows.

Учебные вопросы:

1. Изучение параметров Политики паролей.

2. Изучение параметров Политики блокировки учетных записей.

3. Практика управления параметрами идентификации и аутентификации.

Цель занятия: формирование практических навыков управления доступом в информационную систему.

Литература:

А) Основная

Башлы, П.Н. основы информационной безопасности в таможенных органах РФ: учебник/ П.Н. Башлы.– Ростов н/Д: Российская таможенная академия, Ростовский филиал, 2014.

Б) Дополнительная

Галатенко, В.А. Стандарты информационной безопасности: учебное пособие. - 2-е изд./ Галатенко В.А., Бетелин В.Б. – М.: Интуит.ру, 2012.

| № п/п | Содержание занятия | Отводимое учебное время, мин. | Применяемые наглядные пособия и ТСО |

| 1. | Организационная часть: проверка наличия студентов (по журналу) | 10 мин. | |

| 2. | Вводная часть: - кратко напомнить материал предыдущего занятия; - объявить тему практического занятия; - довести учебные вопросы; - определить место темы в учебном курсе, указать связь с предыдущими темами и междисциплинарные связи; - провести краткий опрос по предыдущему материалу; - отметить актуальность темы и ее практическое значение; - довести цель занятия; - сообщить литературные источники по теме занятия. | Интерактивная доска, проектор, презентация | |

| 3. | Основная часть (учебные вопросы): | 70 мин. | Интерактивная доска, компьютерная сеть филиала, Internet |

| 1. Изучение параметров Политики паролей. | 20 мин. | ||

| 2. Изучение параметров Политики блокировки учетных записей. | 10 мин. | ||

| 3. Практика управления параметрами идентификации и аутентификации. | 40 мин. | ||

| 4. | Заключительная часть: - сделать выводы по теме; - ответить на вопросы студентов; - дать задание на самостоятельную работу; - объявить тему следующего занятия. | 10 мин. | Интерактивная доска, презентация |

Профессор кафедры

информационных таможенных технологий и информатики

П.Н. Башлы

30 января 2014 г.

ИЗУЧЕНИЕ ПАРАМЕТРОВ ПОЛИТИКИ ПАРОЛЕЙ

В соответствии с сертификационными требованиями к системам безопасности операционных систем при подключении пользователей должен реализовываться механизм аутентификации и/или идентификации. Идентификация и аутентификации применяются для ограничения доступа случайных и незаконных субъектов (пользователи, процессы) информационных систем к ее объектам (аппаратные, программные и информационные ресурсы).

Идентификация – присвоение субъектам и объектам доступа личного идентификатора и сравнение его с заданным.

Аутентификация (установление подлинности) – проверка принадлежности субъекту доступа предъявленного им идентификатора и подтверждение его подлинности. Другими словами, аутентификация заключается в проверке: является ли подключающийся субъект тем, за кого он себя выдает.

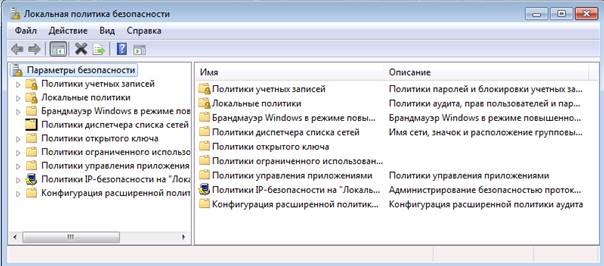

Настройка параметров аутентификации рассматриваемых операционных систем выполняется в рамках локальной политики безопасности. Оснастка «Локальная политика безопасности» используется для изменения политики учетных записей и локальной политики на локальном компьютере. При помощи оснастки «Локальная политика безопасности» можно определить:

- кто имеет право доступа к компьютеру;

- какие ресурсы могут использовать легальные пользователи;

- включение (отключение) записи действий пользователя или группы в журнале событий.

Для просмотра и изменения параметров аутентификации пользователей выполните следующие действия:

1. Выберите кнопку Пуск панели задач.

2. Откройте меню Настроить – Панель управления.

3. В открывшемся окне выберите ярлык Администрирование – Локальная политика безопасности (рис. 1).

4. Выберите пункт Политика учетных записей (этот пункт включает два подпункта: Политика паролей и Политика блокировки учетной записи).

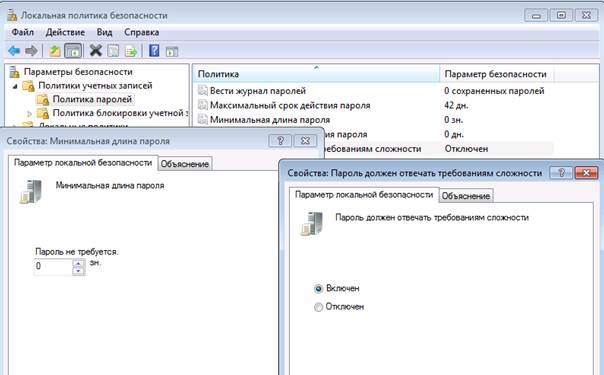

5. Откройте подпункт Политика паролей. В правом окне появится список настраиваемых параметров (рис. 2).

6. В показанном примере политика паролей соответствует исходному состоянию системы безопасности после установки операционной системы, при этом ни один из параметров не настроен. Значения параметров приведены в табл. 1.

7. Ознакомьтесь со свойствами всех параметров.

8. Для изменения требуемого параметра выделите его и вызовите его свойства из контекстного меню после нажатия правой кнопки мыши (или дважды щелкните на изменяемом параметре).

9. В результате этого действия появится одно из окон, показанных на рис. 3.

Рисунок 1. Окно параметров Локальной политики безопасности

Рисунок 2. Параметры Политики паролей

Рисунок 3. Настройка параметров Политики паролей

10. Измените значение параметра и нажмите Ок.

11. Например (обязательно выполнить и сохранить), выберите параметр Вести журнал паролей (рис. 2) и измените его значение на 1.

12. Для настройки Политики блокировки учетной записи выберите этот подпункт и откройте его.

Таблица 1