Безопасность персональных данных - состояние защищенности персональных данных, характеризуемое способностью пользователей, технических средств и информационных технологий обеспечить конфиденциальность, целостность и доступность персональных данных при их обработке в информационных системах персональных данных.

Угрозы безопасности персональных данных - совокупность условий и факторов, создающих опасность несанкционированного, в том числе случайного, доступа к персональным данным, результатом которого может стать уничтожение, изменение, блокирование, копирование, распространение персональных данных, а также иных несанкционированных действий при их обработке в информационной системе персональных данных.

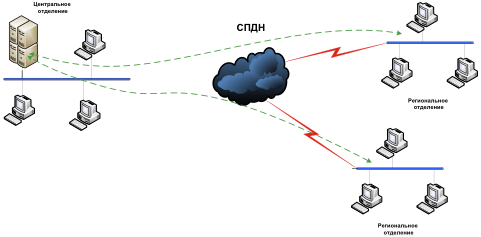

ИСПДн является распределенной и состоит из следующих структурных единиц:

- центральное отделение (ЦО);

- региональные отделения (РО);

Основными составляющими ИСПДн являются:

- центральный узел обработки данных;

- узел администрирования;

- автоматизированные рабочие места (АРМ) сотрудников.

В процессе обработки персональных данных в ИСПДн используются следующие технологии:

- персональные данные хранятся на центральном узле обработки данных в специально предназначенной для этого СУБД;

- ПО, обеспечивающее передачу персональных данных от конечного периферийного оборудования до СУБД, работает по протоколу TCP/IP;

Функциональные связи.

Введенные на АРМ сотрудников данные пересылаются непосредственно на центральный узел обработки данных.

Узел администрирования осуществляет централизованное управление и конфигурацию того участка защищенной сети, в котором он расположен:

- дает доступ в защищенную сеть для АРМ сотрудников;

- устанавливает политики безопасности, в соответствии с которыми АРМ сотрудников получают возможность работать с центральным узлом обработки данных;

Структура ИСПДн и информационных потоков в ней приведена на схеме (см. Рисунок 1).

Рис. 1 Схема ИСПДн и информационных потоков в ней.

В обработке персональных данных участвуют следующие технические средства:

- Сервер НP;

- АРМ сотрудников;

Обработка персональных данных во всех компонентах ИСПДн осуществляется в многопользовательском режиме.

Классификация угроз безопасности персональных данных в ИСПДн.

Состав и содержание угроз безопасности персональных данных (далее - УБПДн) в ИСПДн определяется совокупностью условий и факторов, создающих опасность несанкционированного, в том числе случайного, доступа к персональным данным (ПДн).

Возможности источников УБПДн обусловлены совокупностью методов и способов несанкционированного и (или) случайного доступа к ПДн, и (или) случайного доступа к ПДн, в результате которого возможно нарушение конфиденциальности (копирование, неправомерное распространение), целостности (уничтожение, изменение) и доступности (блокирование) ПДн.

Угроза безопасности реализуется в результате образования канала реализации УБПДн между источником угрозы и носителем (источником) ПДн, что создает необходимые условия для нарушения безопасности ПДн (несанкционированный или случайный доступ).

Основными элементами канала реализации УБПДн являются:

- источник УБПДн - субъект, материальный объект или физическое явление, создающее УБПДн;

- среда (путь) распространения ПДн или воздействий, в которой физическое поле, сигнал, данные или программы могут распространяться и воздействовать на защищаемые свойства (конфиденциальность, целостность, доступность) ПДн;

- носитель ПДн – физическое лицо или материальный объект, в том числе физическое поле, в котором ПДн находит свое отражение в виде символов, образов, сигналов, технических решений и процессов, количественных характеристик физических величин.

Носители ПДн могут содержать информацию, представленную в следующих видах:

- видовая информация, представленная в виде текста и изображений различных устройств отображения информации СВТ ИСПДн;

- информация, обрабатываемая (циркулирующая) в ИСПДн в виде электрических, электромагнитных, оптических сигналов;

- информация, обрабатываемая в ИСПДн, представленная в виде бит, байт, IP-протоколов, файлов и других логических структур.

Угрозы безопасности классифицируются по следующим признакам:

- по видам возможных источников УБПДн;

- по структуре ИСПДн, на которую направлена реализация УБПДн;

- по виду несанкционированных действий, осуществляемых с ПДн;

- по способам реализации УБПДн;

- по виду каналов, с использованием которых реализуется УБПДн.

По видам возможных источников УБПДн выделяются следующие классы угроз:

- угрозы, связанные с преднамеренными или непреднамеренными действиями лиц, имеющими доступ к ИСПДн, включая пользователей ИСПДн, реализующими угрозы непосредственно в ИСПДн;

- угрозы, связанные с преднамеренными или непреднамеренными действиями лиц, не имеющих доступа к ИСПДн, реализующие угрозы из внешних сетей связи общего пользования и (или) сетей международного информационного обмена.

По структуре ИСПДн, на которые направлена реализация УБПДн, можно выделить следующий класс угроз:

- угрозы безопасности ПДн, обрабатываемых в ИСПДн на базе распределенных информационных систем.

По способам реализации УБПДн в ИСПДн АС можно выделить следующий класс угроз:

- угрозы, реализуемые в ИСПДн, не имеющих подключений к сетям связи общего пользования и сетям международного информационного обмена.

По виду несанкционированных действий, осуществляемых с ПДн в ИСПДн АС можно выделить следующие классы угроз:

- угрозы, приводящие к нарушению конфиденциальности ПДн (копированию или несанкционированному распространению), при реализации которых не осуществляется непосредственного воздействия на содержание информации;

- угроз, приводящие к несанкционированному, в том числе случайному, воздействию на содержание информации, в результате которого осуществляется изменение ПДн или их уничтожение;

- угрозы, приводящие к несанкционированному, в том числе случайному, воздействию на программные или программно-аппаратные элементы ИСПДн, в результате которого осуществляется блокирование ПДн.

По виду каналов, с использованием которых реализуется УБПДн, в ИСПДн можно выделить следующий класс угроз:

- угрозы, реализуемые за счет несанкционированного доступа к ПДн ИСПДн с использованием штатного программного обеспечения ИСПДн или специально разрабатываемого программного обеспечения.

Угрозы утечки ПДн в ИСПДн АС по техническим каналам

При обработке ПДн в ИСПДн возможно возникновение УБПДн за счет реализации следующих каналов утечки информации:

- угрозы утечки акустической (речевой) информации;

- угрозы утечки видовой информации;

- угрозы утечки информации по каналам ПЭМИН.

Угрозы утечки акустической (речевой) информации

Источниками угроз утечки информации по техническим каналам являются физические лица, не имеющие доступа к ИСПДн.

Среда распространения информативного сигнала – это физическая среда, по которой информативный сигнал может распространяться – однородная (воздушная).

Носителем ПДн является пользователь ИСПДн, осуществляющий голосовой ввод ПДн в ИСПДн или акустическая система ИСПДн воспроизводящая ПДн.

Возникновение угроз утечки акустической (речевой) информации, содержащейся непосредственно в произносимой речи пользователя при обработке ПДн, обусловлено наличием функций голосового ввода ПДн в информационную систему или функций воспроизведения ПДн акустическими средствами информационной системы.

Угрозы утечки видовой информации

Источником угроз утечки видовой информации являются физические лица, не имеющие доступа к информационной системе.

Среда распространения информативного сигнала – это физическая среда, по которой информативный сигнал может распространяться – однородная (воздушная).

Носителем ПДн являются технические средства ИСПДн, создающие физические поля, в которых информация находит свое отражение в виде символов и образов.

Угрозы утечки видовой информации реализуются за счет просмотра ПДн с помощью оптических (оптикоэлектронных) средств с экранов дисплеев и других средств отображения СВТ, входящих в состав ИСПДн.

Необходимым условием осуществления просмотра (регистрации) ПДн является наличие прямой видимости между средством наблюдения и носителем ПДн.

Перехват ПДн в ИСПДн может вестись портативной носимой аппаратурой (портативные аналоговые и цифровые фото- и видеокамеры, цифровые видеокамеры, встроенные в сотовые телефоны) – физическими лицами при их неконтролируемом пребывании в служебных помещениях или в непосредственной близости от них.

Перехват (просмотр) ПДн осуществляется посторонними лицами путем их непосредственного наблюдения в служебных помещениях либо на расстоянии прямой видимости из-за пределов ИСПДн с использованием оптических (оптикоэлектронных) средств.

Угрозы утечки информации по каналам побочных электромагнитных излучения и наводок

Источником угроз утечки информации за счет ПЭМИН являются физические лица, не имеющие доступа к ИСПДн.

Среда распространения информативного сигнала – неоднородная за счет перехода из одной среды в другую.

Носителем ПДн являются технические средства ИСПДн, создающие физические поля, в которых информация находит свое отражение в виде символов, образов, сигналов, технических решений и процессов, количественных характеристик физических величин.

Возникновение угрозы ПДн по каналам ПЭМИН возможно за счет перехвата техническими средствами побочных (не связанных с прямым функциональным значением элементов ИСПДн) информативных электромагнитных полей и электрических сигналов, возникающих при обработке ПД техническим средствами ИСПДн.